жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« йҒҺеҺ»е•Ҹи§ЈиӘ¬гҖҗд»Өе’Ңпј“е№ҙ жҳҘеӯЈеҚҲеҫҢпј‘гҖ‘

зҡҶж§ҳи©ҰйЁ“гҒҠз–ІгӮҢгҒ•гҒҫгҒ§гҒ—гҒҹгҖӮ

д»Ҡе№ҙеәҰгҒ®и©ҰйЁ“гӮӮгҒӘгҒӢгҒӘгҒӢиӢҰжҲҰгҒҷгӮӢе•ҸйЎҢгҒҢеӨҡгҒӢгҒЈгҒҹеҚ°иұЎгҒ§гҒҷгҖӮ дёӯгҒ§гӮӮгҖҒе•Ҹпј“ WoLгҒ®йЎҢжқҗгҒ«гҒӨгҒ„гҒҰгҒҜе…ЁгҒҸгҒ®жғіе®ҡеӨ–гҒ§гҒ—гҒҹгҖӮ гӮҸгҒӢгӮүгҒӘгҒ„гҒҫгҒҫйҒёгӮ“гҒ§гҒ„гҒҹгӮүз„ҰгҒЈгҒҰгҒ„гҒҹгҒ гӮҚгҒҶгҒЁжҖқгҒ„гҒҫгҒҷгҖӮ

дёҠдҪҚиіҮж јиӨҮж•°дҝқжҢҒиҖ…гҒЁгҒ—гҒҰгҖҒиҮӘиә«гҒ®зҹҘиӯҳгҒ®зўәиӘҚгҒ®ж„Ҹе‘ігӮӮиҫјгӮҒгҒҰи§Јзӯ”йҖҹе ұгӮ’дҪңжҲҗгҒ„гҒҹгҒ—гҒҫгҒ—гҒҹгҖӮ дёҚжҳҺгҒӘзӮ№гӮӮгҒӮгӮҠгҖҒй–“йҒ•гҒ„гҒӮгӮӢгҒӢгӮӮгҒ—гӮҢгҒҫгҒӣгӮ“гҒҢ гҒҠж°—гҒҘгҒҚгҒ®зӮ№гҒӮгӮҠгҒҫгҒ—гҒҹгӮүгҖҒгӮігғЎгғігғҲгҒҠйЎҳгҒ„гҒ„гҒҹгҒ—гҒҫгҒҷгҖӮ

(2021/6/27)иҝҪиЁҳ

е…¬ејҸи§Јзӯ”гҒҢгҒ§гҒҫгҒ—гҒҹгҒ®гҒ§гҖҒдёҖйғЁдҝ®жӯЈиҮҙгҒ—гҒҫгҒ—гҒҹгҖӮ 9еүІд»ҘдёҠгҒҜжӯЈи§ЈгҒ—гҒҰгҒ„гҒҫгҒ—гҒҹгҖӮд»ҠгҒ§гӮӮе•ҸйЎҢгҒӘгҒҸеҗҲж јгҒ§гҒҚгҒқгҒҶгҒ§гҒҷгҖӮ

жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ«и©ҰйЁ“гҖҖйҒҺеҺ»е•Ҹи§ЈиӘ¬

йҒҺеҺ»е•Ҹи§ЈиӘ¬гҒҜгҒ“гҒЎгӮүгҒӢгӮү

- 1. жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« д»Өе’Ңпј“е№ҙеҚҲеҫҢпј‘ гҖҖе•Ҹпј‘гҖҖиӘҚиЁјгӮ·гӮ№гғҶгғ гҒ®й–Ӣзҷә

- 1.1. иЁӯе•Ҹпј‘

- 1.1.1. пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ гҒ«гҒӨгҒ„гҒҰгҖҒSзӨҫгҒ®иӘІйЎҢгҒ«еҚігҒ—гҒҹеҲ©зӮ№гӮ’30еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲ

- 1.1.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ гҒ«гҒӨгҒ„гҒҰгҖҒеҸҜз”ЁжҖ§гҒ®иҰізӮ№гҒ§гҒ®ж¬ зӮ№гӮ’30еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲ

- 1.1.3. пјҲпј“пјүжң¬ж–ҮдёӯгҒ®aпҪһcгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

- 1.1.4. пјҲпј”пјүжң¬ж–ҮдёӯгҒ®aгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’гҖҒеӣіпј’дёӯгҒ®пјҲгҒӮпјүпҪһпјҲгҒ“пјүгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 1.2. иЁӯе•Ҹпј’

- 1.2.1. пјҲпј‘пјүеӣіпј”дёӯгҒ®d,eгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

- 1.2.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ЎгҒ«гҒӨгҒ„гҒҰгҖҒгғ•гӮЎгӮӨгғ«гҒ®гӮўгғғгғ—гғӯгғјгғүгҒЁгғ•гӮЎгӮӨгғ«гҒ®гғҖгӮҰгғігғӯгғјгғүгҒҜгҖҒгҒқгӮҢгҒһгӮҢпјҙгӮөгғјгғ“гӮ№гҒ®иӘ°гҒ®гӮўгӮ«гӮҰгғігғҲгҒ«гӮҲгҒЈгҒҰиЎҢгӮҸгӮҢгӮӢгҒӢгҖӮгҒқгӮҢгҒһгӮҢ6еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

- 1.2.3. пјҲпј“пјүжң¬ж–ҮдёӯгҒ®ОІгҖҒОігҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’еӣіпј’дёӯгҒ®пјҲгҒӮпјүпҪһпјҲгҒ“пјүгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

- 1.3. иЁӯе•Ҹпј“

- 1.3.1. пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ўгҒ«гҒӨгҒ„гҒҰгҖҒеҝ…иҰҒжңҖдҪҺйҷҗгҒ®жЁ©йҷҗгӮ’еӣіпј“дёӯгҒ®пјҲгӮўпјүпҪһпјҲгӮЁпјүгҒӢгӮүдёҖгҒӨйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

- 1.3.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ЈгҒ«и©ІеҪ“гҒҷгӮӢSдјҡе“ЎгӮ’гҖҒ35еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲ

- 1.4. иЁӯе•Ҹпј”гҖҖжң¬ж–ҮдёӯгҒ«дёӢз·ҡв‘ӨгҒ«гҒӨгҒ„гҒҰгҖҒSгӮөгғјгғ“гӮ№гҒҜгҖҒTгӮөгғјгғ“гӮ№гҒЁйҖЈжҗәгҒ—гҒҰгҖҒгҒ©гҒ®гӮҲгҒҶгҒ«еҲ©з”ЁиҖ…иӘҚиЁјгӮ’е®ҹзҸҫгҒ—гҒҰгҒ„гӮӢгҒӢгҖӮе®ҹзҸҫгҒ®ж–№жі•гӮ’50еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲгҖӮ

- 2. жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« д»Өе’Ңпј“е№ҙеҚҲеҫҢпј‘ е•Ҹпј’гҖҖгғҚгғғгғҲгғҜгғјгӮҜгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈеҜҫзӯ–

- 2.1. иЁӯе•Ҹпј‘

- 2.1.1. пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ гҒ«гҒӨгҒ„гҒҰгҖҒпјЎзӨҫгҒ®е…¬й–Ӣпј·пҪ…пҪӮгӮөгғјгғҗгҒёгҒ®еҪұйҹҝгӮ’30еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲ

- 2.1.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ЎгҒ®ж”»ж’ғгҒ®еҗҚз§°гӮ’20еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

- 2.1.3. пјҲпј“пјүиЎЁпј“дёӯгҒ®a,bгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

- 2.1.4. пјҲпј”пјүжң¬ж–ҮдёӯгҒ®cгҒ«е…ҘгӮҢгӮӢDNSгғӘгӮҪгғјгӮ№гғ¬гӮігғјгғүгҒ®гӮҝгӮӨгғ—еҗҚгӮ’6еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

- 2.1.5. пјҲпј•пјүжң¬ж–ҮдёӯгҒ®dгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’15еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

- 2.1.6. пјҲпј–пјүжң¬ж–ҮдёӯгҒ®eгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘжҠҖиЎ“гҒ®еҗҚз§°гӮ’иӢұеӯ—10еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

- 2.1.7. пјҲпј—пјүжң¬ж–ҮдёӯгҒ®f,gгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгҒЁи§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

- 2.2. иЁӯе•Ҹпј’

- 2.2.1. пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ўгӮ’е®ҹж–ҪгҒҷгӮӢдәӢгҒ«гӮҲгҒЈгҒҰеҒңйӣ»гҒ§гҒҚгӮӢгғӘгӮ№гӮҜгӮ’30еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲ

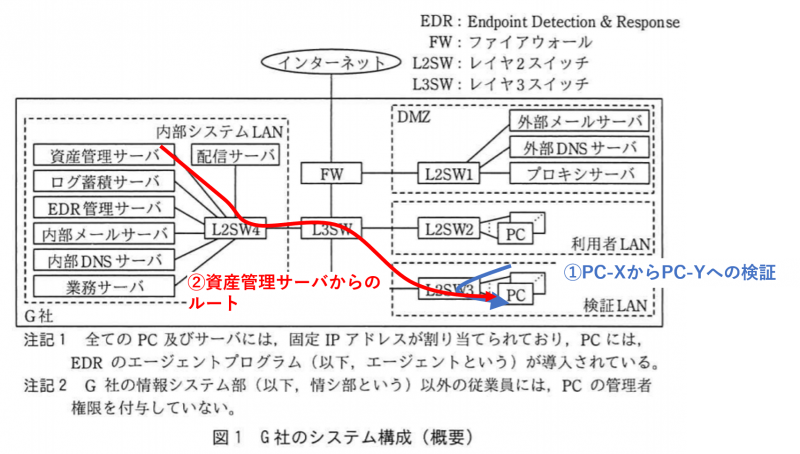

- 2.2.2. пјҲпј’пјүеӣіпј’дёӯгҒ®h,jгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

- 2.2.3. пјҲпј“пјүиЎЁпј”дёӯгҒ®jпҪһmгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’вҖқиЁұеҸҜвҖқеҸҲгҒҜвҖқжӢ’еҗҰвҖқгҒ®гҒ„гҒҡгӮҢгҒӢгҒ§зӯ”гҒҲгӮҲ

- 2.2.4. пјҲпј”пјүиЎЁпј•дёӯгҒ®nпҪһpгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

- 3. жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« д»Өе’Ңпј“е№ҙеҚҲеҫҢпј‘ е•Ҹпј“гҖҖгӮ»гӮӯгғҘгғӘгғҶгӮЈйҒӢз”Ё WoL

- 3.1. иЁӯе•Ҹпј‘гҖҖеӣіпј’дёӯгҒ®aгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’20еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«зӯ”гҒҲгӮҲ

- 3.2. иЁӯе•Ҹпј’гҖҖжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ гҒ®L2SWгӮ’гҖҒеӣі1дёӯгҒ®L2SW1пҪһL2SW4гҒӢгӮүйҒёгҒігҖҒзӯ”гҒҲгӮҲ

- 3.3. иЁӯе•Ҹпј“

- 3.3.1. пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®bгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

- 3.3.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®cгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

- 3.3.3. пјҲпј“пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ЎгҒ«зӨәгҒҷиЁӯе®ҡеҶ…е®№еӨүжӣҙгӮ’гҖҒ30еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲ

- 3.4. иЁӯе•Ҹпј”

- 3.4.1. пјҲпј‘пјүеӣі5дёӯгҒ®дёӢз·ҡв‘ўгҒ«гҒӨгҒ„гҒҰгҖҒ(2)гҒ®жҙ»еӢ•еҸҠгҒі(4)гҒ®жҙ»еӢ•гҒ«еҝ…иҰҒгҒӘжғ…е ұгӮ’гҖҒгҒқгӮҢгҒһгӮҢ10еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

- 3.4.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ЈгҒ®ж–№жі•гӮ’гҖҒ55еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲ

- 4. жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ«гҖҖйҒҺеҺ»е•Ҹи§ЈиӘ¬гҒқгҒ®д»–иЁҳдәӢ

жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« д»Өе’Ңпј“е№ҙеҚҲеҫҢпј‘ гҖҖе•Ҹпј‘гҖҖиӘҚиЁјгӮ·гӮ№гғҶгғ гҒ®й–Ӣзҷә

OAuthгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈеҜҫзӯ–гҒ«гҒӨгҒ„гҒҰгҒ®йЎҢжқҗ

иЁӯе•Ҹпј‘

пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ гҒ«гҒӨгҒ„гҒҰгҖҒSзӨҫгҒ®иӘІйЎҢгҒ«еҚігҒ—гҒҹеҲ©зӮ№гӮ’30еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲ

и§Јзӯ”

еӨҡиҰҒзҙ иӘҚиЁјгҒҢеҲ©з”ЁгҒ§гҒҚгӮӢ

(IPAи§Јзӯ”)еӨҡиҰҒзҙ иӘҚиЁјгҒ®е®ҹиЈ…гӮ’SгӮөгғјгғ“гӮ№еҒҙгҒ«з”Ёж„ҸгҒ—гҒӘгҒҸгҒҰгӮҲгҒ„

и§ЈиӘ¬

гҖҢеүҚеӣһгҒ®и„ҶејұжҖ§иЁәж–ӯгҒ§гҖҒиӘҚиЁјж–№ејҸгӮ’еӨҡиҰҒзҙ иӘҚиЁјгҒ«гҒҷгӮӢж–№гҒҢгӮҲгҒ„гҖҚгҒЁгӮўгғүгғҗгӮӨгӮ№гӮ’еҸ—гҒ‘гҒҰгҒ„гҒҹгҒҢгҖҒгҒқгҒ®еҜҫеҮҰгҒҢиӘІйЎҢгҒЁгҒӘгҒЈгҒҰгҒ„гҒҹгҖӮд»ҠеӣһгҒ®ж”№дҝ®гҒ§гҒқгҒ®иӘІйЎҢи§Јж¶ҲгӮ’зӣ®жҢҮгҒ—гҒҰгҒ„гӮӢгҖӮ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ гҒ«гҒӨгҒ„гҒҰгҖҒеҸҜз”ЁжҖ§гҒ®иҰізӮ№гҒ§гҒ®ж¬ зӮ№гӮ’30еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲ

и§Јзӯ”

TгӮөгғјгғ“гӮ№еҲ©з”ЁдёҚеҸҜгҒ®е ҙеҗҲгҒ«гғӯгӮ°гӮӨгғігҒ§гҒҚгҒӘгҒҸгҒӘгӮӢ

и§ЈиӘ¬

гҒ“гӮҢгӮ’еҸҜз”ЁжҖ§гҒ®ж¬ зӮ№гҒЁе‘јгҒ¶гҒӢгҒҜеҫ®еҰҷгҒӘж°—гҒҢгҒ—гҒҫгҒҷгҒҢгҖҒгҖҒгҒЎгӮҮгҒЈгҒЁгӮҸгҒӢгӮҠгҒҫгҒӣгӮ“гҖӮ

пјҲпј“пјүжң¬ж–ҮдёӯгҒ®aпҪһcгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

| a | гӮў |

| b | гӮӨ |

| c | гӮҰ |

и§ЈиӘ¬

жіЁиЁҳгҒ«иЁҳијүгҒ®йҖҡгӮҠгҖҒSгӮөгғјгғ“гӮ№гҒ®еҲ©з”ЁгӮ’й–Ӣе§ӢгҒҷгӮӢгҒҹгӮҒгҒ«гҒҜгӮўгӮ«гӮҰгғігғҲеҗҚпјҲT-IDпјүгӮ’еҲ©з”ЁгҒҷгӮӢгҖӮгҒқгҒ®гҒҹгӮҒгҖҒSгӮөгғјгғ“гӮ№гҒҢTгӮөгғјгғ“гӮ№гҒ®гғӘгӮҪгғјгӮ№пјҲпјқгӮўгӮ«гӮҰгғігғҲеҗҚпјүгҒёгӮўгӮҜгӮ»гӮ№гҒҷгӮӢгҒ“гҒЁгҒҢеҝ…иҰҒгҒЁгҒӘгӮӢгҖӮ

пјҲпј”пјүжң¬ж–ҮдёӯгҒ®aгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’гҖҒеӣіпј’дёӯгҒ®пјҲгҒӮпјүпҪһпјҲгҒ“пјүгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

гҒҲ

и§ЈиӘ¬

еҲ©з”ЁиҖ…гҒ«еҜҫгҒ—гҖҒгҖҢиӘҚиЁјгҖҒжЁ©йҷҗд»ҳдёҺгҒ®зўәиӘҚгҖҚгӮ’гҒ—гҒҰгҒ„гӮӢгҖҺгҒҲгҖҸгҒҢжӯЈи§ЈгҖӮгҒ“гҒ“гҒ§еӣіпј“гҒ«иЁҳијүгҒ®жЁ©йҷҗгӮ’д»ҳдёҺгҒҷгӮӢгҒ“гҒЁгӮ’иЁұеҸҜгҒ—гҒҰгҒ„гӮӢгҖӮ

иЁӯе•Ҹпј’

пјҲпј‘пјүеӣіпј”дёӯгҒ®d,eгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

| d | гӮҰ |

| e | гӮў |

и§ЈиӘ¬

OAuthгҒ®CSRFж”»ж’ғгҒ§гҒҷгҖӮ

ж”»ж’ғиҖ…гҒҢеҲ©з”ЁиҖ…гҒЁSгӮөгғјгғ“гӮ№гҒ®й–“гҒ«е…ҘгӮҠиҫјгҒҝдёӯз¶ҷгҒҷгӮӢгҒ“гҒЁгҒ§гҖҒеҲ©з”ЁиҖ…гҒӢгӮүгҒҜSгӮөгғјгғ“гӮ№гҒ®еҲ©з”ЁгҒҢй–Ӣе§ӢгҒ•гӮҢгҒҹгӮҲгҒҶгҒ«иҰӢгҒҲгӮӢгҖӮгҒ“гҒ“гҒ§гҖҒе•ҸйЎҢгҒҜгҖҺж”»ж’ғиҖ…гҒ®з”Ёж„ҸгҒ—гҒҹгӮўгӮ«гӮҰгғігғҲгҒҢеҲ©з”ЁиҖ…гҒ®TгӮөгғјгғ“гӮ№гҒЁзҙҗд»ҳгҒ‘гӮүгӮҢгӮӢгҖҸгҒ“гҒЁгҒ§гҒӮгӮӢгҖӮ гҒ“гҒ®гҒҹгӮҒгҖҒж”»ж’ғиҖ…гҒҜеҲ©з”ЁиҖ…гҒ®гӮўгӮ«гӮҰгғігғҲгҒ«дёҚжӯЈгӮўгӮҜгӮ»гӮ№гҒ—гғ•гӮЎгӮӨгғ«гӮ’еҸӮз…§гҒҷгӮӢгҒ“гҒЁгҒҢеҸҜиғҪгҒ«гҒӘгӮӢгҖӮ

ж”»ж’ғиҖ…гҒҢй–“гҒ«е…ҘгҒЈгҒҰгҒ„гӮӢдәӢд»ҘеӨ–гҒҜеӣіпј’гҒЁеҗҢгҒҳгҒӘгҒ®гҒ§гҖҒеӣіпј’гӮ’еҸӮз…§гҒ—гҒӘгҒҢгӮүи§Јзӯ”гҒҷгӮҢгҒ°е•ҸйЎҢгҒӘгҒ„гҖӮ

OAuthгҒ®CSRFж”»ж’ғ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ЎгҒ«гҒӨгҒ„гҒҰгҖҒгғ•гӮЎгӮӨгғ«гҒ®гӮўгғғгғ—гғӯгғјгғүгҒЁгғ•гӮЎгӮӨгғ«гҒ®гғҖгӮҰгғігғӯгғјгғүгҒҜгҖҒгҒқгӮҢгҒһгӮҢпјҙгӮөгғјгғ“гӮ№гҒ®иӘ°гҒ®гӮўгӮ«гӮҰгғігғҲгҒ«гӮҲгҒЈгҒҰиЎҢгӮҸгӮҢгӮӢгҒӢгҖӮгҒқгӮҢгҒһгӮҢ6еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

| гӮўгғғгғ—гғӯгғјгғү | ж”»ж’ғиҖ… |

| гғҖгӮҰгғігғӯгғјгғү | ж”»ж’ғиҖ… |

и§ЈиӘ¬

еҲ©з”ЁиҖ…гҒҜгҖҺж”»ж’ғиҖ…гҒ®гӮўгӮ«гӮҰгғігғҲгҒ§гғӯгӮ°гӮӨгғігҒ—гҒҰгҒ„гӮӢгҒ“гҒЁгҒ«ж°—д»ҳгҒӢгҒҡгҖҒгғ•гӮЎгӮӨгғ«гӮ’гӮўгғғгғ—гғӯгғјгғүгҒҷгӮӢгҖҸгҒ“гҒЁгҒ§ж”»ж’ғгҒҢжҲҗеҠҹгҒ—гҒҫгҒҷгҖӮ

пјҲпј“пјүжң¬ж–ҮдёӯгҒ®ОІгҖҒОігҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’еӣіпј’дёӯгҒ®пјҲгҒӮпјүпҪһпјҲгҒ“пјүгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

| ОІ | гҒ„ |

| Оі | гҒӢ |

и§ЈиӘ¬

stateгғ‘гғ©гғЎгӮҝгҒҜгҖҢиӘҚеҸҜгӮігғјгғүгӮ’йҖҒгӮӢгӮҝгӮӨгғҹгғігӮ°гҖҚгҖҢиӘҚеҸҜгӮігғјгғүгӮ’еҸ—гҒ‘гӮӢгӮҝгӮӨгғҹгғігӮ°гҖҚгҒ§гҒқгӮҢгҒһгӮҢйҖҒдҝЎгҒ•гӮҢгҒҫгҒҷгҖӮ

иЁӯе•Ҹпј“

пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ўгҒ«гҒӨгҒ„гҒҰгҖҒеҝ…иҰҒжңҖдҪҺйҷҗгҒ®жЁ©йҷҗгӮ’еӣіпј“дёӯгҒ®пјҲгӮўпјүпҪһпјҲгӮЁпјүгҒӢгӮүдёҖгҒӨйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

гӮЁ

и§ЈиӘ¬

еӣіпј’гҒ«иЁҳијүгҒ®йҖҡгӮҠгҖҒSгӮөгғјгғ“гӮ№еҲ©з”ЁжҷӮгҒҜTгӮөгғјгғ“гӮ№гҒ®гӮўгӮ«гӮҰгғігғҲеҗҚгҒҢеҝ…иҰҒгҖӮгҒқгӮҢд»ҘеӨ–гҒ®жғ…е ұгҒ«гҒӨгҒ„гҒҰгҒҜз”ЁйҖ”гҒ®иЁҳијүгҒҢгҒӘгҒ„гҒҹгӮҒгҖҒеҝ…иҰҒгҒӘгҒ®гҒҜгҖҺTгӮөгғјгғ“гӮ№гҒ®гӮўгӮ«гӮҰгғігғҲеҗҚгҖҸгҒ®гҒҝ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ЈгҒ«и©ІеҪ“гҒҷгӮӢSдјҡе“ЎгӮ’гҖҒ35еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲ

и§Јзӯ”

TгӮөгғјгғ“гӮ№гҒЁгҒ®SNSйҖЈжҗәгҒ§SгӮөгғјгғ“гӮ№гҒ®еҲ©з”ЁгӮ’й–Ӣе§ӢгҒ—гҒҹдјҡе“Ў

(IPAи§Јзӯ”)SиӘҚиЁјгғўгӮёгғҘгғјгғ«гҒ«еҲ©з”ЁиҖ…IDгҒЁгғ‘гӮ№гғҜгғјгғүгӮ’зҷ»йҢІгҒ—гҒҰгҒ„гҒӘгҒ„Sдјҡе“Ў

и§ЈиӘ¬

TгӮөгғјгғ“гӮ№гҒЁгҒ®SNSйҖЈжҗәеҫҢгҒҜSиӘҚиЁјгғўгӮёгғҘгғјгғ«гӮ’еҲ©з”ЁгҒ—гҒҰгҒ„гҒӘгҒ„гҖӮгҒқгҒ®гҒҹгӮҒгҒ«TгӮөгғјгғ“гӮ№гҒЁгҒ®йҖЈжҗәгҒҢеҒңжӯўгҒҷгӮӢгҒЁиӘҚиЁјгҒҷгӮӢгҒ“гҒЁгҒҢгҒ§гҒҚгҒӘгҒ„ IPAгҒ®и§Јзӯ”гҒЁж–ҮиЁҖгҒҢйҒ•гҒ„гҒҫгҒҷгҒҢгҖҒеҶ…е®№гҒҜдёҖз·’гҒ§гҒҷгҖӮ

иЁӯе•Ҹпј”гҖҖжң¬ж–ҮдёӯгҒ«дёӢз·ҡв‘ӨгҒ«гҒӨгҒ„гҒҰгҖҒSгӮөгғјгғ“гӮ№гҒҜгҖҒTгӮөгғјгғ“гӮ№гҒЁйҖЈжҗәгҒ—гҒҰгҖҒгҒ©гҒ®гӮҲгҒҶгҒ«еҲ©з”ЁиҖ…иӘҚиЁјгӮ’е®ҹзҸҫгҒ—гҒҰгҒ„гӮӢгҒӢгҖӮе®ҹзҸҫгҒ®ж–№жі•гӮ’50еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲгҖӮ

и§Јзӯ”

еҲқеӣһгғӯгӮ°гӮӨгғіжҷӮгҒ«TгӮөгғјгғ“гӮ№гҒӢгӮүйҖЈжҗәгҒ•гӮҢгҒҹT-IDгӮ’еҲ©з”ЁгҒ—гҒҰиӘҚиЁјгҒҷгӮӢ

(IPAи§Јзӯ”)TгӮөгғјгғ“гӮ№гҒ§иӘҚиЁјгҒ•гӮҢгҒҹSдјҡе“ЎгҒ®T-IDгҒҢгҖҒSгӮөгғјгғ“гӮ№еҶ…гҒ«зҷ»йҢІгҒ•гӮҢгҒҰгҒ„гӮӢгҒ“гҒЁгӮ’зўәиӘҚгҒҷгӮӢ

и§ЈиӘ¬

еӣіпј’жіЁиЁҳгҒ«гӮӮгҒӮгӮӢйҖҡгӮҠгҖҒSгӮөгғјгғ“гӮ№гҒҜTгӮөгғјгғ“гӮ№гҒӢгӮүйҖЈжҗәгҒ•гӮҢгҒҹT-IDгӮ’еҲ©з”ЁгҒ—гҒҰгҖҒиӘҚиЁјгӮ’иЎҢгҒ„гҒҫгҒҷгҖӮ

IPAи§Јзӯ”гҒ®ж–№гҒҢе…·дҪ“зҡ„гҒ«иЁҳијүгҒ—гҒҰгҒҠгӮҠгҒҫгҒ—гҒҹгҖӮгҖҺе…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲгҖҸгҒЁгҒ„гҒҶиЁӯе•ҸгҒӘгҒ®гҒ§гҖҒзўәгҒӢгҒ«гҒқгҒҶгҒ§гҒҷгҒӯгҖӮ

жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« д»Өе’Ңпј“е№ҙеҚҲеҫҢпј‘ е•Ҹпј’гҖҖгғҚгғғгғҲгғҜгғјгӮҜгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈеҜҫзӯ–

DNSгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈеҜҫзӯ–гҒ«гҒӨгҒ„гҒҰгҒ®йЎҢжқҗ

иЁӯе•Ҹпј‘

пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ гҒ«гҒӨгҒ„гҒҰгҖҒпјЎзӨҫгҒ®е…¬й–Ӣпј·пҪ…пҪӮгӮөгғјгғҗгҒёгҒ®еҪұйҹҝгӮ’30еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲ

и§Јзӯ”

е…¬й–ӢWebгӮөгғјгғҗдёҠгҒ®гӮөгӮӨгғҲгҒ«гӮўгӮҜгӮ»гӮ№гҒ§гҒҚгҒӘгҒҸгҒӘгӮӢ

и§ЈиӘ¬

иЎЁпј‘гҖҖжіЁиЁҳпј’гҒ«иЁҳијүгҒ®йҖҡгӮҠгҖҒе…¬й–Ӣпј·пҪ…пҪӮгӮөгғјгғҗгҒ®еҗҚеүҚи§ЈжұәгҒҜеӨ–йғЁпјӨпј®пјігӮөгғјгғҗгҒ«гҒҰиЎҢгҒЈгҒҰгҒ„гӮӢгҖӮеӨ–йғЁпјӨпј®пјігҒ«гӮўгӮҜгӮ»гӮ№гҒ§гҒҚгҒӘгҒҸгҒӘгӮӢгҒЁгҖҒеҗҚеүҚи§ЈжұәгҒҢгҒ§гҒҚгҒҡе…¬й–Ӣпј·пҪ…пҪӮгӮөгғјгғҗдёҠгҒ®гғӘгӮҪгғјгӮ№гҒ«еҲ°йҒ”гҒ§гҒҚгҒӘгҒҸгҒӘгӮӢгҖӮ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ЎгҒ®ж”»ж’ғгҒ®еҗҚз§°гӮ’20еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

DNSгӮўгғігғ—ж”»ж’ғ

(IPAи§Јзӯ”)DNSгғӘгғ•гғ¬гӮҜгӮ·гғ§гғіж”»ж’ғ

и§ЈиӘ¬

IPAи§Јзӯ”гҒ§гҒҜгҖҢDNSгғӘгғ•гғ¬гӮҜгӮ·гғ§гғіж”»ж’ғгҖҚгҒ§гҒҷгҒҢгҖҒDNSгӮўгғігғ—ж”»ж’ғгӮӮдёҖиҲ¬зҡ„гҒ«гҒҜеҗҢгҒҳгӮӮгҒ®гӮ’жҢҮгҒ—гҒҫгҒҷгҒ®гҒ§ жӯЈи§ЈгҒ гҒЁжҖқгҒ„гҒҫгҒҷгҖӮ

пјҲпј“пјүиЎЁпј“дёӯгҒ®a,bгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

| a | гӮў |

| b | гӮӨ |

и§ЈиӘ¬

DNS-FгҒҜгғ•гғ«гғӘгӮҫгғ«гғҗж©ҹиғҪгҒЁгҒ—гҒҰгҖҒгӮӨгғігӮҝгғјгғҚгғғгғҲдёҠгҒ®DNSгӮөгғјгғҗгҒёе•ҸгҒ„еҗҲгӮҸгҒӣгӮ’иЎҢгҒҶгҖӮDNS-KгҒҜжЁ©еЁҒгӮөгғјгғҗгҒЁгҒ—гҒҰгҖҒгӮӨгғігӮҝгғјгғҚгғғгғҲгҒӢгӮүгҒ®е•ҸгҒ„еҗҲгӮҸгҒӣгӮ’еҸ—гҒ‘д»ҳгҒ‘гӮӢгҖӮ

пјҲпј”пјүжң¬ж–ҮдёӯгҒ®cгҒ«е…ҘгӮҢгӮӢDNSгғӘгӮҪгғјгӮ№гғ¬гӮігғјгғүгҒ®гӮҝгӮӨгғ—еҗҚгӮ’6еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

A

пјҲпј•пјүжң¬ж–ҮдёӯгҒ®dгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’15еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

дёҖе®ҡгҒ®зҜ„еӣІеҶ…гҒ§гғ©гғігғҖгғ гҒӘеҖӨгҒ«еӨүжӣҙ

и§ЈиӘ¬

MXгғ¬гӮігғјгғүгҒ®еҜҫгҒҷгӮӢгӮӯгғЈгғғгӮ·гғҘгғқгӮӨгӮәгғӢгғігӮ°ж”»ж’ғгҒёгҒ®еҜҫзӯ–гҖӮгғқгғјгғҲз•ӘеҸ·гӮ’еӣәе®ҡгҒӣгҒҡгғ©гғігғҖгғ гҒӘеҖӨгҒ«гҒҷгӮӢгҒ“гҒЁгҒ§гҖҒеҝңзӯ”гғ‘гӮұгғғгғҲгҒ®еҒҪиЈ…гӮ’гҒ—гҒҘгӮүгҒҸгҒ•гҒӣгҒҫгҒҷгҖӮ

пјҲпј–пјүжң¬ж–ҮдёӯгҒ®eгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘжҠҖиЎ“гҒ®еҗҚз§°гӮ’иӢұеӯ—10еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

DNSSEC

и§ЈиӘ¬

еҸ—гҒ‘еҸ–гҒЈгҒҹDNSеҝңзӯ”гҒҢгҖҢжң¬еҪ“гҒ«жӯЈгҒ—гҒ„гҖҚгӮӮгҒ®гҒӢгҒ©гҒҶгҒӢгӮ’жӨңиЁјгҒҷгӮӢгҒ“гҒЁгҒ§гҖҒDNSгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈгӮ’еҗ‘дёҠгҒ•гҒӣгӮӢгҒҹгӮҒгҒ®жӢЎејөж©ҹиғҪ

пјҲпј—пјүжң¬ж–ҮдёӯгҒ®f,gгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгҒЁи§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

| f | гӮӘ |

| g | гӮ« |

и§ЈиӘ¬

DoTгҒ§жҡ—еҸ·еҢ–гҒҷгӮӢгҒ®гҒҜгҖҒгӮҜгғ©гӮӨгӮўгғігғҲвҶ”гӮӯгғЈгғғгӮ·гғҘDNSгӮөгғјгғҗй–“гҒ«гҒӘгӮҠгҒҫгҒҷгҖӮйҒёжҠһиӮўгҒ®дёӯгҒӢгӮүйҒёгҒ¶гҒЁгҖҒгҖҢгӮҜгғ©гӮӨгӮўгғігғҲпјқгӮ№гӮҝгғ–гғӘгӮҫгғ«гғҗгҖҚгҖҢгӮӯгғЈгғғгӮ·гғҘгӮөгғјгғҗпјқгғ•гғ«гӮөгғјгғ“гӮ№гғӘгӮҫгғ«гғҗгҖҚгҒҢи©ІеҪ“гҒ—гҒҫгҒҷгҖӮ

иЁӯе•Ҹпј’

пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ўгӮ’е®ҹж–ҪгҒҷгӮӢдәӢгҒ«гӮҲгҒЈгҒҰеҒңйӣ»гҒ§гҒҚгӮӢгғӘгӮ№гӮҜгӮ’30еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲ

и§Јзӯ”

DNS-KгҒ«йҡңе®ігҒҢзҷәз”ҹгҒ—гҖҒеҗҚеүҚи§ЈжұәгҒ§гҒҚгҒӘгҒҸгҒӘгӮӢгғӘгӮ№гӮҜ

(IPAи§Јзӯ”)жЁ©еЁҒDNSгӮөгғјгғҗгҒҢгӮөгғјгғ“гӮ№еҒңжӯўгҒ«гҒӘгӮӢгғӘгӮ№гӮҜ

и§ЈиӘ¬

еҶ—й•·еҢ–ж§ӢжҲҗгҒ«гҒҷгӮӢгҒ“гҒЁгҒ«гӮҲгӮҠгҖҒгғ—гғ©гӮӨгғһгғӘгҒ®гӮөгғјгғҗгҒ«йҡңе®ізҷәз”ҹгҒҢзҷәз”ҹгҒ—гҒҹе ҙеҗҲгӮӮгӮ»гӮ«гғігғҖгғӘеҒҙгҒ§еҗҚеүҚи§ЈжұәгҒ§гҒҚгӮӢгӮҲгҒҶгҒ«жә–еӮҷгҒ—гҒҫгҒҷгҖӮ

пјҲпј’пјүеӣіпј’дёӯгҒ®h,jгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

| h | гӮ« |

| i | гӮҜ |

пјҲпј“пјүиЎЁпј”дёӯгҒ®jпҪһmгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’вҖқиЁұеҸҜвҖқеҸҲгҒҜвҖқжӢ’еҗҰвҖқгҒ®гҒ„гҒҡгӮҢгҒӢгҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

| j | жӢ’еҗҰ |

| k | иЁұеҸҜ |

| l | жӢ’еҗҰ |

| m | жӢ’еҗҰ |

и§ЈиӘ¬

гғ—гғ©гӮӨгғһгғӘDNSгҒӢгӮүгӮ»гӮ«гғігғҖгғӘDNSгҒёгҒ®гӮҫгғјгғіи»ўйҖҒгҒ®гҒҝгӮ’гҖҺиЁұеҸҜгҖҸгҒ—гҒҫгҒҷгҒҢгҖҒгӮҫгғјгғіи»ўйҖҒиҰҒжұӮгҒҷгӮӢгҒ®гҒҜгӮ»гӮ«гғігғҖгғӘеҒҙгҒӢгӮүгҒ®гҒҝгҒӘгҒ®гҒ§гҖҒkгҒ®гҒҝиЁұеҸҜгҒ—гҒҫгҒҷгҖӮ

пјҲпј”пјүиЎЁпј•дёӯгҒ®nпҪһpгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

| n | |

| o | гӮў |

| p | гӮ« |

и§ЈиӘ¬

жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« д»Өе’Ңпј“е№ҙеҚҲеҫҢпј‘ е•Ҹпј“гҖҖгӮ»гӮӯгғҘгғӘгғҶгӮЈйҒӢз”Ё WoL

иЁӯе•Ҹпј‘гҖҖеӣіпј’дёӯгҒ®aгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’20еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«зӯ”гҒҲгӮҲ

и§Јзӯ”

PCгҒ®еӢ•дҪңгҒ«еҪұйҹҝгӮ’дёҺгҒҲгҒӘгҒ„гҒӢ

и§ЈиӘ¬

гӮ»гӮӯгғҘгғӘгғҶгӮЈгғ‘гғғгғҒгӮ’е…ҘгӮҢгҒҹгҒ“гҒЁгҒ«гӮҲгӮҠгҖҒPCгҒ®еӢ•дҪңгҒ«еҪұйҹҝгӮ’дёҺгҒҲгҒӘгҒ„гҒӢгӮ’зўәиӘҚгҒ—гҒҫгҒҷгҖӮ

иЁӯе•Ҹпј’гҖҖжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ гҒ®L2SWгӮ’гҖҒеӣі1дёӯгҒ®L2SW1пҪһL2SW4гҒӢгӮүйҒёгҒігҖҒзӯ”гҒҲгӮҲ

и§Јзӯ”

L2SWпј‘

и§ЈиӘ¬

иЎЁпј‘гҒ®FWгҒ«иЁҳијүгҒ®йҖҡгӮҠгҖҒгӮӨгғігӮҝгғјгғҚгғғгғҲгҒЁгҒ®йҖҡдҝЎгӮ’иЁұеҸҜгҒ—гҒҰгҒ„гӮӢгҒ®гҒҜDMZгҒ гҒ‘гҒ§гҒҷгҖӮгҒқгҒ®гҒҹгӮҒгҖҒDMZдёҠгҒ®L2SWпј‘гҒ®гҒҝгҒ«гғ‘гӮұгғғгғҲеҸҺйӣҶиЈ…зҪ®гӮ’жҺҘз¶ҡгҒҷгӮӢ

иЁӯе•Ҹпј“

пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®bгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

гӮЁ

и§ЈиӘ¬

WoLпјҲWake-On-LANпјүгҒ§гҒ®пј°пјЈиө·еӢ•ж–№жі•гҒ®иӘ¬жҳҺгҒ§гҒҷгҖӮ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®cгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒігҖҒиЁҳеҸ·гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

гӮӨ

пјҲпј“пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ЎгҒ«зӨәгҒҷиЁӯе®ҡеҶ…е®№еӨүжӣҙгӮ’гҖҒ30еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲ

и§Јзӯ”

L2SW4гҒӢгӮүд»–гҒ®LANгҒёгҒ®WoLиө·еӢ•гғ‘гӮұгғғгғҲгҒ®йҖҡдҝЎгӮ’иЁұеҸҜгҒҷгӮӢ

(IPAи§Јзӯ”)иө·еӢ•гғ‘гӮұгғғгғҲгӮ’д»–гҒ®гӮ»гӮ°гғЎгғігғҲгҒ«и»ўйҖҒгҒҷгӮӢгӮҲгҒҶгҒ«еӨүжӣҙгҒҷгӮӢ

и§ЈиӘ¬

дәӢеүҚгҒ«жӨңиЁјгҒ—гҒҹгҒ®гҒҜв‘ гҒ®гғ«гғјгғҲгҒ§гҖҒиө·еӢ•гҒ§гҒҚгҒӘгҒӢгҒЈгҒҹгҒ®гҒҜв‘ЎгҒ®гғ«гғјгғҲгҒ«гҒӘгӮҠгҒҫгҒҷгҖӮ

в‘ЎгҒ®гғ«гғјгғҲгҒ«гҒӨгҒ„гҒҰгҒҜгҖҒL3SWгӮ’зөҢз”ұгҒҷгӮӢгҒ“гҒЁгҒ«гҒӘгӮҠгҒҫгҒҷгҖӮWoLгҒ§иө·еӢ•гҒҷгӮӢйҡӣгҒ«гҒҜгҖҒгғ–гғӯгғјгғүгӮӯгғЈгӮ№гғҲгӮўгғүгғ¬гӮ№гҒ§йҖҡдҝЎгҒ—гҒҫгҒҷгҒҢгҖҒL3SWгҒҜгҒ“гҒ®йҖҡдҝЎгӮ’иЁұеҸҜгҒ—гҒҰгҒҠгӮүгҒҡгҖҢDirect-BroadcastгҖҚиЁұеҸҜгҒ®иЁӯе®ҡеӨүжӣҙгҒҢеҝ…иҰҒгҒ гҒЁгҒ„гҒҶиЁӯе•ҸгҒӢгҒЁжҖқгӮҸгӮҢгҒҫгҒҷгҖӮ

иЁӯе•Ҹпј”

пјҲпј‘пјүеӣі5дёӯгҒ®дёӢз·ҡв‘ўгҒ«гҒӨгҒ„гҒҰгҖҒ(2)гҒ®жҙ»еӢ•еҸҠгҒі(4)гҒ®жҙ»еӢ•гҒ«еҝ…иҰҒгҒӘжғ…е ұгӮ’гҖҒгҒқгӮҢгҒһгӮҢ10еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲ

и§Јзӯ”

| пјҲпј’пјү | IPгӮўгғүгғ¬гӮ№ |

| пјҲпј”пјү | MACгӮўгғүгғ¬гӮ№ |

и§ЈиӘ¬

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡв‘ЈгҒ®ж–№жі•гӮ’гҖҒ55еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲ

и§Јзӯ”

гӮЁгғјгӮёгӮ§гғігғҲгҒ«еӨ§йҮҸгҒ®PINGгӮігғһгғігғүгӮ’жӨңзҹҘиЁӯе®ҡгҒ—гҖҒEDRз®ЎзҗҶгӮөгғјгғҗгҒЁгҒ®йҖҡдҝЎд»ҘеӨ–гӮ’е…ЁгҒҰйҒ®ж–ӯгҒҷгӮӢ

и§ЈиӘ¬

гғһгғ«гӮҰгӮ§гӮўгҒ®ж„ҹжҹ“гҒҢз–‘гӮҸгӮҢгҒҹз«Ҝжң«гҒҜйҡ”йӣўгҒҷгӮӢеҝ…иҰҒгҒҢгҒӮгӮӢгҖӮиЎЁпј‘гҒ®гӮЁгғјгӮёгӮ§гғігғҲйғЁеҲҶгҒ«йҡ”йӣўгҒ«й–ўгҒҷгӮӢж©ҹиғҪгҒ®иЁҳиҝ°гҒҢгҒӮгӮӢгҒҹгӮҒгҖҒгҒ“гҒ®ж©ҹиғҪгӮ’еҲ©з”ЁгҒҷгӮӢ

еҸӮиҖғгҒ«гҒ•гҒӣгҒҰгӮӮгӮүгҒЈгҒҰгҒҫгҒҷ

е•Ҹ3гҒ®иЁӯе•Ҹ3гҒ®(3)гҒ§гҒҷгҒҢгҖҒе…·дҪ“зҡ„гҒ«гҒ©гҒ®гӮҲгҒҶгҒ«L3SWгҒ®иЁӯе®ҡгӮ’еӨүжӣҙгҒҷгӮҢгҒ°WoLгҒ®гғ‘гӮұгғғгғҲгӮ’иЁұеҸҜгҒ§гҒҚгҒҫгҒҷгҒ§гҒ—гӮҮгҒҶгҒӢ

иҮӘеҲҶгҒҜеҗҢVLANгӮ’йҖҡгӮӢгӮҲгҒҶгҒ«гҒҷгӮӢгҒЁеӣһзӯ”гҒ—гҒҰгҒ—гҒҫгҒ„гҒҫгҒ—гҒҹ

еҸ—йЁ“иҖ…ж§ҳ

гӮігғЎгғігғҲгҒӮгӮҠгҒҢгҒЁгҒҶгҒ”гҒ–гҒ„гҒҫгҒҷгҖӮ

е•Ҹ3гҒ®иЁӯе•Ҹ3гҒ®(3)гҒ®еҶ…е®№гҒ§гҒҷгҒҢ

гҖҢDirect-BroadcastгҖҚгҒ®йҖҡдҝЎгӮ’иЁұеҸҜгҒҷгӮӢгҒ“гҒЁгҒ§гҖҒиіҮз”Јз®ЎзҗҶгӮөгғјгғҗгҒӢгӮүPC-YгҒёгҒ®гғ«гғјгғҲгҒ§

гғ‘гӮұгғғгғҲгӮ’йҖҒдҝЎгҒ§гҒҚгӮӢгӮҲгҒҶгҒ«гҒӘгӮӢгҖҒгҒЁгҒ„гҒҶгҒ“гҒЁгҒӢгҒЁжҖқгҒЈгҒҰгҒҠгӮҠгҒҫгҒҷгҖӮ

и§ЈиӘ¬гӮ’е°‘гҒ—иҝҪиЁҳиҮҙгҒ—гҒҫгҒ—гҒҹгҖӮ

е•Ҹ2гҒ®иЁӯе•Ҹ2гҒ®(2)гҒ§гҒҷгҒҢhгҒҢгӮ«гҒ гҒЁжҖқгҒЈгҒҰгҒҠгӮҠгҒҫгҒ—гҒҹ

гӮ»гӮ«гғігғҖгғӘгҒ®DNSгҒҜXзӨҫгҒ®гғӣгӮ№гғҶгӮЈгғігӮ°гӮөгғјгғ“гӮ№дёҠгҒ§гҒӮгӮҠгҖҒгғүгғЎгӮӨгғігҒҜx-sha.co.jpгҒ гҒЈгҒҹгҒӢгӮүгҒ§гҒҷ

гҒ”жҢҮж‘ҳгҒ®йҖҡгӮҠгҒ§гҒҷгҒӯгҖӮгҒӮгӮҠгҒҢгҒЁгҒҶгҒ”гҒ–гҒ„гҒҫгҒҷгҖӮ

дҝ®жӯЈиҮҙгҒ—гҒҫгҒ—гҒҹгҖӮ

е•Ҹ2гҒ®иЁӯе•Ҹ2гҒ®(4)гҒ®еӣһзӯ”гҒ«иЎЁзӨәгҒ•гӮҢгҒҰгҒ„гӮӢгӮӮгҒ®

nmoгҒ§гҒҷгҒҢnopгҒ®гҒҠй–“йҒ•гҒ„гҒӢгҒЁ

е•Ҹ3гҒ®иЁӯе•Ҹ3гҒ®(3)гҒ®и§ЈиӘ¬гҒ®зөөгҒ§гҒҷгҒҢгҖҒ

еҲ©з”ЁиҖ…LANгҒ§гҒҜгҒӘгҒҸжӨңиЁјLANгҒ§гҒҜгҒӘгҒ„гҒ§гҒ—гӮҮгҒҶгҒӢгҖӮ

гҒ”жҢҮж‘ҳгҒ®йҖҡгӮҠгҒ§гҒҷгҖӮгҒӮгӮҠгҒҢгҒЁгҒҶгҒ”гҒ–гҒ„гҒҫгҒҷгҖӮ

зӘҒиІ«е·ҘдәӢгҒҜгғҖгғЎгҒ§гҒҷгҒӯгҖӮ

е•Ҹ2гҒ®иЁӯе•Ҹ2гҒ®(4)

е…¬й–ӢWebгӮөгғјгғҗгҒ«гӮӮйҖҶеј•гҒҚгӮ’гҒ•гҒӣгҒҹгҒ„гҒЁгҒ“гӮҚгҒ§гҒҷгҒҢгҖҒгғЎгғјгғ«гӮөгғјгғҗгҒ®ж–№гҒҢйҮҚиҰҒгҒӢгҒЁжҖқгҒ„гҒҫгҒҷгҖӮ

гҒ”жҢҮж‘ҳгҒӮгӮҠгҒҢгҒЁгҒҶгҒ”гҒ–гҒ„гҒҫгҒҷгҖӮдҝ®жӯЈиҮҙгҒ—гҒҫгҒ—гҒҹпјҒ

еӨҡеҲҶгҒ“гӮҢгҒ§дёҖйҖҡгӮҠдҝ®жӯЈе®ҢдәҶгҒ§гҒҚгҒҹгҒЁжҖқгҒ„гҒҫгҒҷгҖӮ