гҖҗйҒҺеҺ»е•Ҹи§ЈиӘ¬гҖ‘жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« д»Өе’Ңпј•е№ҙеәҰз§ӢеӯЈгҖҗеҚҲеҫҢ е•Ҹпј“гҖ‘

2023е№ҙ10жңҲ8ж—Ҙе®ҹж–ҪгҒ®жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ«и§Јзӯ”йҖҹе ұ

жҜҺе№ҙгҒ®гҒ“гҒЁгҒӘгҒҢгӮүпј—пҪһпјҳеүІгҒ®жӯЈи§ЈзҺҮгҒӢгҒЁжҖқгҒ„гҒҫгҒҷгҖӮй–“йҒ•гҒ„гӮ„дёҚжҳҺзӮ№гҒ”гҒ–гҒ„гҒҫгҒ—гҒҹгӮүгӮігғЎгғігғҲгҒҸгҒ гҒ•гҒ„гҖӮ

| жӣҙж–°еұҘжӯҙ | жӣҙж–°ж—ҘжҷӮ | еҶ…е®№ |

|---|---|---|

| еҲқзүҲ | 10жңҲ8ж—Ҙ | |

- 1. е•Ҹпј“ з¶ҷз¶ҡзҡ„гӮӨгғігғҶгӮ°гғ¬гғјгӮ·гғ§гғігӮөгғјгғ“гӮ№гҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈ

- 1.1. иЁӯе•Ҹпј‘

- 1.2. иЁӯе•Ҹпј’

- 1.2.1. пјҲпј‘пјү

- 1.2.2. пјҲпј’пјү

- 1.2.3. пјҲпј“пјү

- 1.2.3.1. DNSгӮ№гғ—гғјгғ•гӮЈгғігӮ°(DNS spoofing)

- 1.2.3.2. гғүгғЎгӮӨгғігғ•гғӯгғігғҶгӮЈгғігӮ°(Domain fronting)

- 1.2.3.3. гғүгғЎгӮӨгғіеҗҚгғҸгӮӨгӮёгғЈгғғгӮҜ(Domain Hijacking)

- 1.2.3.4. гғ©гғігғҖгғ гӮөгғ–гғүгғЎгӮӨгғіж”»ж’ғ(Random Subdomain Attack)

- 1.2.4. пјҲпј”пјү

- 1.2.5. пјҲпј•пјү

- 1.2.5.1. WebAuthn

- 1.2.6. пјҲпј–пјү

- 1.3. иЁӯе•Ҹпј“

- 1.3.1. пјҲпј‘пјү

- 1.3.2. пјҲпј’пјү

- 1.3.3. пјҲпј“пјү

- 1.3.4. пјҲпј”пјү

е•Ҹпј“ з¶ҷз¶ҡзҡ„гӮӨгғігғҶгӮ°гғ¬гғјгӮ·гғ§гғігӮөгғјгғ“гӮ№гҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈ

иЁӯе•Ҹпј‘

и§Јзӯ”

гӮҰгҖҒгӮЁ

и§ЈиӘ¬

гӮўгҖҒгӮӨгҒҜгғ—гғӯгӮ»гӮ№гҒ§гҒҷгҒ®гҒ§гӮІгӮ№гғҲOSгҒӘгҒ©гҒ®и„ҶејұжҖ§гӮ’жӮӘз”ЁгҒ—гҒӘгҒ„гҒЁжҲҗеҠҹгҒ—гҒҫгҒӣгӮ“гҖӮ

гӮӘгӮӮзү№жЁ©гӮ’дёҚжӯЈгҒ«еҸ–еҫ—гҒҷгӮӢгҒӘгҒ©гҒ®и„ҶејұжҖ§гӮ’жӮӘз”ЁгҒ—гҒӘгҒ„гҒЁжҲҗеҠҹгҒ—гҒҫгҒӣгӮ“гҖӮ

иЁӯе•Ҹпј’

пјҲпј‘пјү

и§Јзӯ”

еҒҪгӮөгӮӨгғҲгҒ§еҸ–еҫ—гҒ—гҒҹиӘҚиЁјжғ…е ұгӮ’еҲ©з”ЁгҒ—гҖҒTOTPгҒ®жңүеҠ№жҷӮй–“еҶ…гҒ«иӘҚиЁјгӮ’иЎҢгҒҶ

и§ЈиӘ¬

гӮҜгғ©гӮҰгғүз®ЎзҗҶгӮөгӮӨгғҲгҒёгҒ®гғӯгӮ°гӮӨгғігҒ«еҝ…иҰҒгҒӘиҰҒзҙ гҒҜпј’гҒӨгҒ§гҒҷгҖӮ

- гғӯгӮ°гӮӨгғіжҷӮгҒ®иӘҚиЁјжғ…е ұ

- гӮўгғ—гғӘгҒ«иЎЁзӨәгҒ•гӮҢгӮӢTOTP

гҒ“гҒ®2гҒӨгҒҢжҸғгҒ„гҖҒгҒӢгҒӨTOTPгҒ®жңүеҠ№жҷӮй–“еҶ…гҒ«гғӯгӮ°гӮӨгғігҒҷгӮӢеҝ…иҰҒгҒҢгҒӮгӮҠгҒҫгҒҷгҖӮ

пјҲпј’пјү

и§Јзӯ”

гӮў

и§ЈиӘ¬

зҹҘиӯҳе•ҸйЎҢгҒ§гҒҷгҒӯгҖӮгҖҢиЁјжҳҺжӣёгҒ®йҖҸжҳҺжҖ§гҖҚгҒ«й–ўгҒҷгӮӢеҶ…е®№гҒ®гӮҲгҒҶгҒ§гҒҷгҖӮ

пјҲпј“пјү

и§Јзӯ”

гӮӨ

и§ЈиӘ¬

DNSгӮ№гғ—гғјгғ•гӮЈгғігӮ°(DNS spoofing)

DNSгӮөгғјгғҗгғјгҒ®гӮЁгғігғҲгғӘгӮ’гғқгӮӨгӮәгғӢгғігӮ°гҒ—гҖҒжЁҷзҡ„гҒЁгҒӘгӮӢгғҰгғјгӮ¶гғјгӮ’ж”»ж’ғиҖ…гҒ®гӮігғігғҲгғӯгғјгғ«дёӢгҒ«гҒӮгӮӢжӮӘж„ҸгҒ®гҒӮгӮӢгӮҰгӮ§гғ–гӮөгӮӨгғҲгҒ«гғӘгғҖгӮӨгғ¬гӮҜгғҲгҒ•гҒӣгӮӢж”»ж’ғгҒ§гҒҷгҖӮ

гғүгғЎгӮӨгғігғ•гғӯгғігғҶгӮЈгғігӮ°(Domain fronting)

гӮҲгҒҸзҹҘгӮүгӮҢгҒҹгӮөгғјгғ“гӮ№гӮ„гғүгғЎгӮӨгғігҒ«гғҮгғјгӮҝгӮ’жҪңгҒҫгҒӣгӮӢгҒ“гҒЁгҒ§гғҲгғ©гғ•гӮЈгғғгӮҜгӮ’еҒҪиЈ…гҒ—гӮҲгҒҶгҒЁгҒҷгӮӢгғҶгӮҜгғӢгғғгӮҜгҒ§гҒҷгҖӮдё»гҒ«CDNпјҲContents Delivery NetworkпјүгҒ§еҲ©з”ЁгҒ•гӮҢгӮӢжҠҖиЎ“гҒ§гҒҷгҖӮ

гғүгғЎгӮӨгғіеҗҚгғҸгӮӨгӮёгғЈгғғгӮҜ(Domain Hijacking)

гғүгғЎгӮӨгғігҒ®жғ…е ұгӮ’жӣёгҒҚжҸӣгҒҲгҒҰгӮөгӮӨгғҲгӮ’д№—гҒЈеҸ–гӮӢж”»ж’ғгҒ§гҒҷгҖӮ

гғ©гғігғҖгғ гӮөгғ–гғүгғЎгӮӨгғіж”»ж’ғ(Random Subdomain Attack)

DNSгӮөгғјгғҗгғјгӮ’жӮӘз”ЁгҒ—гҒҹDDoSж”»ж’ғгҒ®1гҒӨгҖӮжЁ©еЁҒDNSгӮөгғјгғҗгғјгҒ«еҜҫгҒ—гҒҰгҖҒDNSгғ—гғӯгғҲгӮігғ«гӮ’жӮӘз”ЁгҒ—еӨ§йҮҸгҒ®е•ҸгҒ„еҗҲгӮҸгҒӣгӮ’иЎҢгҒҶгҒ“гҒЁгҒ«гӮҲгӮҠиІ иҚ·гӮ’гҒӢгҒ‘гғӘгӮҪгғјгӮ№гӮ’жһҜжёҮгҒ•гҒӣгҒҫгҒҷгҖӮ

пјҲпј”пјү

и§Јзӯ”

гғ•гғӯгғігғҲгӮЁгғігғүгҒӢгӮүCIгғҮгғјгғўгғігҒ«йҖҒдҝЎгҒ•гӮҢгҒҹжғ…е ұгӮ’еҸ–еҫ—гҒҷгӮӢ

и§ЈиӘ¬

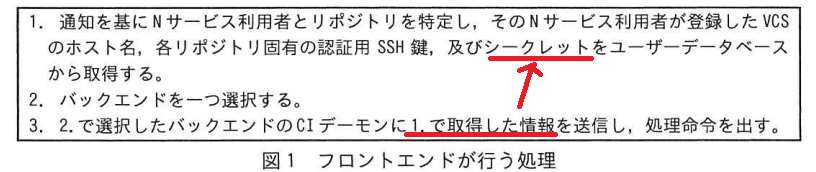

гӮ·гғјгӮҜгғ¬гғғгғҲгӮ’гҒ©гҒ“гҒӢгӮүеҸ–еҫ—гҒ—гҒ©гҒ“гҒ«йҖҒдҝЎгҒ—гҒҰгҒ„гӮӢгҒ®гҒӢгҖҒгҒЁгҒ„гҒҶгғҮгғјгӮҝгҒ®жөҒгӮҢгӮ’зўәиӘҚгҒ—гҒҫгҒҷгҖӮ

гғҰгғјгӮ¶гғҮгғјгӮҝгғҷгғјгӮ№гҒӢгӮүеҸ–еҫ—гҒ—гҒҹгӮ·гғјгӮҜгғ¬гғғгғҲгҒҢгғҗгғғгӮҜгӮЁгғігғүгҒ®CIгғҮгғјгғўгғігҒ«йҖҒдҝЎгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҖӮ

гғ—гғӯгӮ»гӮ№YгҒҜгҒ“гҒ“гҒ§гӮ·гғјгӮҜгғ¬гғғгғҲгӮ’еҸ–еҫ—гҒ—гҒҹгӮӮгҒ®гҒЁжҺЁжё¬гҒ§гҒҚгҒҫгҒҷгҖӮ

пјҲпј•пјү

и§Јзӯ”

з”ҹдҪ“жғ…е ұгҒӘгҒ©гғ‘гӮ№гғҜгғјгғүд»ҘеӨ–гҒ®ж–№жі•гҒ§иӘҚиЁјгӮ’иЎҢгҒҶгҒҹгӮҒ

и§ЈиӘ¬

WebAuthn

е…¬й–ӢйҚөжҡ—еҸ·гҒ«гӮҲгӮӢгғҮгӮёгӮҝгғ«зҪІеҗҚгӮ’еҝңз”ЁгҒ—гҖҒWebдёҠгҒ§гғ‘гӮ№гғҜгғјгғүдёҚиҰҒгҒ®иӘҚиЁјгӮ’е®ҹзҸҫгҒҷгӮӢжҠҖиЎ“

- WebгӮөгғјгғ“гӮ№гҒҜгҖҒгғҰгғјгӮ¶гғјгҒ«е…¬й–ӢйҚөжҡ—еҸ·гҒ®йҚөгғҡгӮўгӮ’дҪңжҲҗгҒ—гҒҰзҷ»йҢІгҒҷгӮӢгӮҲгҒҶгҒ«иҰҒжұӮгҒ—гҒҫгҒҷгҖӮйҚөгғҡгӮўгҒҜгҖҒгғҰгғјгӮ¶гғјгҒ®з«Ҝжң«гӮ„иӘҚиЁјеҷЁгҒ«дҝқеӯҳгҒ•гӮҢгҒҫгҒҷгҖӮ

- гғҰгғјгӮ¶гғјгҒҢгғӯгӮ°гӮӨгғігҒҷгӮӢгҒЁгҒҚгҒҜгҖҒWebгӮөгғјгғ“гӮ№гҒҜгғҰгғјгӮ¶гғјгҒ«зҪІеҗҚгӮ’жұӮгӮҒгҒҫгҒҷгҖӮзҪІеҗҚгҒҜгҖҒгғҰгғјгӮ¶гғјгҒ®з«Ҝжң«гӮ„иӘҚиЁјеҷЁгҒҢе…¬й–ӢйҚөжҡ—еҸ·гӮ’дҪҝгҒЈгҒҰдҪңжҲҗгҒ—гҒҫгҒҷгҖӮ

- WebгӮөгғјгғ“гӮ№гҒҜгҖҒзҪІеҗҚгӮ’жӨңиЁјгҒ—гҒҰиӘҚиЁјгӮ’иЎҢгҒ„гҒҫгҒҷгҖӮ

пјҲпј–пјү

и§Јзӯ”

гӮў

и§ЈиӘ¬

ж„ҸеӣігҒ—гҒӘгҒ„иӘҚиЁјеұҖгҒӢгӮүиЁјжҳҺжӣёгҒҢзҷәиЎҢгҒ•гӮҢгӮӢгҒ“гҒЁгӮ’йҳІгҒҗзӣ®зҡ„гҒ§дҪңжҲҗгҒ•гӮҢгҒҹгғ¬гӮігғјгғүгҒ§гҒҷгҖӮ

иЁӯе•Ҹпј“

пјҲпј‘пјү

и§Јзӯ”

JгӮ№гғҲгӮўгҒ«PгӮўгғ—гғӘгҒ«еҒҪиЈ…гҒ—гҒҹжӮӘж„ҸгҒ®гҒӮгӮӢгӮўгғ—гғӘгӮ’е…¬й–ӢгҒ•гӮҢгӮӢ

и§ЈиӘ¬

KгҒ•гӮ“гҒҢиЎҢгҒЈгҒҹеҶ…е®№гҒҜдёӢиЁҳгҒ®пј’гҒӨгҖӮ

- STORE_API_KEY гҒ®еҶҚзҷәиЎҢ (гҒ“гҒЎгӮүгҒҜ(2)гҒ®и§Јзӯ”)

- API_SIGN_KEY гҒ®еӨұеҠ№з”іи«Ӣ

[NзӨҫгҒ®йЎ§е®ўгҒ§гҒ®еҜҫеҝң] гӮ’зўәиӘҚгҒҷгӮӢгҒЁгҖҒгҒ“гҒ®пј’гҒӨгҒҜJгӮ№гғҲгӮўгҒ«гӮўгғ—гғӘгӮ’гӮўгғғгғ—гғӯгғјгғүгҒҷгӮӢйҡӣгҒ«еҲ©з”ЁгҒҷгӮӢгҒ“гҒЁгҒҢгӮҸгҒӢгӮҠгҒҫгҒҷгҖӮ

гҒ“гҒ“гҒӢгӮүи§Јзӯ”гҒ®еҶ…е®№гӮ’е°ҺгҒҸгҒ“гҒЁгҒҢгҒ§гҒҚгҒҫгҒҷгҖӮ

пјҲпј’пјү

и§Јзӯ”

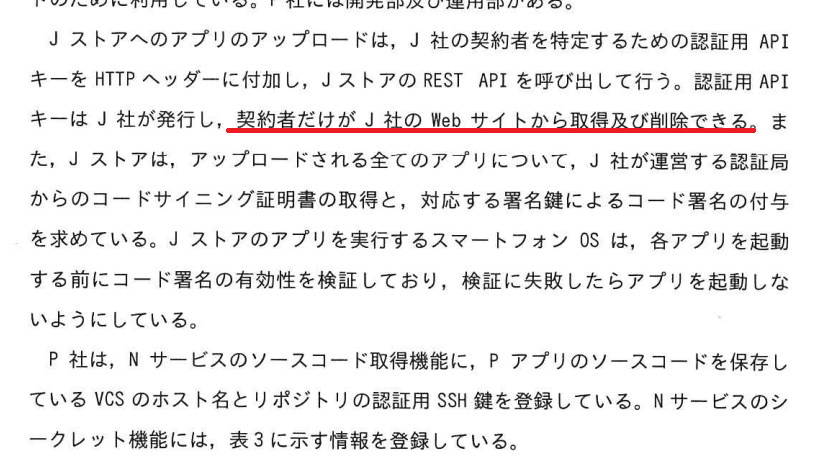

иӘҚиЁјз”ЁAPIгӮӯгғјгҒ®еүҠйҷӨгҒЁеҸ–еҫ—

и§ЈиӘ¬

иӘҚиЁјз”ЁAPIгӮӯгғјгҒҢжөҒеҮәгҒ—гҒҰгҒ„гӮӢеҸҜиғҪжҖ§гҒҢгҒӮгӮӢгҒ®гҒ§гҒӮгӮҢгҒ°гҖҒз„ЎеҠ№еҢ–гҒҷгӮӢгҒӘгҒ©гҒ®еҜҫеҝңгҒҢеҝ…иҰҒгҒ«гҒӘгӮҠгҒҫгҒҷгҖӮ

JзӨҫгҒЁгҒ—гҒҰеҸ–гӮҢгӮӢжүӢж®өгӮ’зўәиӘҚгҒҷгӮӢгҒЁгҖҒдёӢиЁҳгҒ®иЁҳијүгҒҢгҒӮгӮӢгҒ“гҒЁгҒҢгӮҸгҒӢгӮҠгҒҫгҒҷгҖӮ

пјҲпј“пјү

и§Јзӯ”

зҪІеҗҚйҚөгҒ®дёҚжӯЈгҒӘжҢҒгҒЎеҮәгҒ—гҒҢеӣ°йӣЈ

и§ЈиӘ¬

пјҲпј”пјү

и§Јзӯ”

| еҪұйҹҝ | гӮўгғ—гғӘгҒ®иө·еӢ•гҒ«еӨұж•—гҒҷгӮӢ |

| еҜҫеҝң | JгӮ№гғҲгӮўгҒ«гҒҰPгӮўгғ—гғӘгӮ’жңҖж–°зүҲгҒ«жӣҙж–°гҒҷгӮӢ |

и§ЈиӘ¬

гӮ№гғһгғјгғҲгғ•гӮ©гғіOSгҒҢгӮўгғ—гғӘиө·еӢ•жҷӮгҒ®гӮігғјгғүзҪІеҗҚгҒ®жңүеҠ№жҖ§жӨңиЁјгҒ«еӨұж•—гҒҷгӮӢгҒҹгӮҒ