жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« йҒҺеҺ»е•Ҹи§ЈиӘ¬ д»Өе’Ңпј”е№ҙеәҰжҳҘеӯЈгҖҗ еҚҲеҫҢпј’гҖ‘

жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ«и©ҰйЁ“д»Өе’Ң4е№ҙеәҰзүҲгҒ§гҒҷгҖӮиҮӘеҲҶгҒ®еӯҰзҝ’гӮӮе…јгҒӯгҒҰи§Јзӯ”дҪңжҲҗгҒ„гҒҹгҒ—гҒҫгҒ—гҒҹгҖӮ

и§ЈиӘ¬гӮӮиҝҪеҠ гҒ—гҒҫгҒ—гҒҹгҖӮдҫӢе№ҙгӮҲгӮҠе…¬й–ӢгҒҢйҒ…гҒҸгҒӘгҒЈгҒҰгҒ—гҒҫгҒ„гҒҫгҒ—гҒҹгҖӮгҒ”дёҚжҳҺзӮ№гӮ„й–“йҒ•гҒ„гҒӮгӮҢгҒ°гӮігғЎгғігғҲй ӮгҒ‘гӮӢгҒЁеҠ©гҒӢгӮҠгҒҫгҒҷгҖӮ

| жӣҙж–°еұҘжӯҙ | жӣҙж–°ж—ҘжҷӮ | еҶ…е®№ |

|---|---|---|

| еҲқзүҲ | 2022/4/17 22:50 | |

| 第дәҢзүҲ | 2022/4/18 17:00 | е…ЁдҪ“иҰӢзӣҙгҒ— е•Ҹ2дҪңжҲҗ |

| 第дёүзүҲ | 2022/4/20 19:00 | гӮігғЎгғігғҲй ӮгҒ„гҒҹйғЁеҲҶгҒ„гҒҸгҒӨгҒӢдҝ®жӯЈ |

| жңҖзөӮзүҲ | 2022/6/21 20:00 | IPAе…¬ејҸи§Јзӯ”гҒ§е…ЁдҪ“иҰӢзӣҙгҒ—гҖӮдҝ®жӯЈзӮ№гҒӘгҒ— |

д»Өе’Ң4е№ҙеәҰжҳҘеӯЈжғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ«гҖҖз·Ҹи©•

| е•Ҹ1 | webгӮөгӮӨгғҲгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈгҒ«й–ўгҒҷгӮӢеҮәйЎҢ е№…еәғгҒ„йЎҢжқҗгҒ«гҒҜгҒӘгҒЈгҒҰгҒҠгӮҠгҒҫгҒҷгҒҢгҖҒйЎҢж„ҸгӮ’иӘӯгҒҝй–“йҒ•гҒҲгҒӘгҒ‘гӮҢгҒ°е•ҸйЎҢгҒӘгҒҸи§Јзӯ”гҒ§гҒҚгӮӢгҒЁжҖқгҒ„гҒҫгҒҷгҖӮ йӣЈжҳ“еәҰгҖҖжҷ®йҖҡ |

| е•Ҹ2 | SAMLгҖҒOAuth2.0гҖҒOIDCгҒЁгҒ„гҒЈгҒҹеҗ„зЁ®иӘҚиЁјеҮҰзҗҶгҒ«й–ўгҒҷгӮӢеҮәйЎҢ иӘҝгҒ№гҒӘгҒҢгӮүи§Јзӯ”гҒ—гҒҰгӮ„гҒЈгҒЁгҒ§гҒ—гҒҹгҖӮгҖӮиӘҚиЁје‘ЁгӮҠгҒҜдҪ•еәҰгӮ„гҒЈгҒҰгӮӮиҰҡгҒҲгӮүгӮҢгҒӘгҒ„гҒ®гҒ§гҖҒгҒ“гӮҢгӮ’ж©ҹгҒ«гҒ—гҒЈгҒӢгӮҠеӯҰзҝ’гҒҷгӮӢгҒ“гҒЁгҒ«гҒ—гҒҫгҒҷгҖӮ йӣЈжҳ“еәҰгҖҖйӣЈ |

- 1. жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« е•Ҹпј‘ WebгӮөгӮӨгғҲгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈгҒ«й–ўгҒҷгӮӢиЁҳиҝ°

- 1.1. иЁӯе•Ҹпј‘ [гӮөгӮӨгғҲB гҒ® XSS и„ҶејұжҖ§]гҒ«гҒӨгҒ„гҒҰ

- 1.1.1. пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ1гҒ«гҒҠгҒ‘гӮӢиЁәж–ӯз”ЁгғӘгӮҜгӮЁгӮ№гғҲгҒ®ж§ӢжҲҗиҰҒзҙ гӮ’,и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 1.1.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ2гҒ«гҒӨгҒ„гҒҰ,иҖғгҒҲгӮүгӮҢгӮӢеҶҚзҷәйҳІжӯўзӯ–гӮ’,35 еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲгҖӮ

- 1.2. иЁӯе•Ҹпј’ жң¬ж–ҮдёӯгҒ® a , bгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’зӯ”гҒҲгӮҲгҖӮ

- 1.3. иЁӯе•Ҹпј“ [гӮөгӮӨгғҲXгҒ®гӮҜгғӘгғғгӮҜгӮёгғЈгғғгӮӯгғігӮ°и„ҶејұжҖ§]гҒ«гҒӨгҒ„гҒҰ

- 1.3.1. пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®hгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,гҒқгӮҢгҒһгӮҢгҒ®и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 1.3.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ® i , jгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 1.4. иЁӯе•Ҹпј” жң¬ж–ҮдёӯгҒ®дёӢз·ҡ3гҒ«гҒӨгҒ„гҒҰ,еӣі4гҒ®гғӘгӮҜгӮЁгӮ№гғҲдёӯгҒ®гҒ©гҒ®еҖӨгӮ’гҒ©гҒ®гӮҲгҒҶгҒӘеҖӨгҒ«еӨүжӣҙгҒ—гҒҹгҒӢгҖӮ45 еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲгҖӮ

- 1.5. иЁӯе•Ҹпј• [гӮөгӮӨгғҲZгҒ®SSRFи„ҶејұжҖ§]гҒ«гҒӨгҒ„гҒҰ

- 1.5.1. пјҲпј‘пјүиЎЁ4дёӯгҒ®kгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’, 15 еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

- 1.5.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ4гҒ«гҒӨгҒ„гҒҰ,еҲҘгҒ®еҜҫзӯ–гҒЁгҒҜдҪ•гҒӢгҖӮBзӨҫгҒ§е®ҹж–ҪгҒҷгӮӢгҒ“гҒЁгҒҢжңӣгҒҫгҒ—гҒ„еҜҫзӯ–гӮ’,25 еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲгҖӮ

- 1.6. иЁӯе•Ҹпј– [й–Ӣзҷәгғ—гғӯгӮ»гӮ№гҒ®иҰӢзӣҙгҒ—]гҒ«гҒӨгҒ„гҒҰ

- 1.6.1. пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ5гҒ«гҒӨгҒ„гҒҰи©ІеҪ“гҒҷгӮӢи„ҶејұжҖ§гӮ’дәҢгҒӨжҢҷгҒ’,гҒқгӮҢгҒһгӮҢ15еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

- 1.6.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ6гҒ«гҒӨгҒ„гҒҰ,е°Ӯй–ҖжҠҖиЎ“иҖ…гҒ«гӮҲгӮӢи„ҶејұжҖ§иЁәж–ӯгҒҢй•·жңҹй–“иЎҢгӮҸгӮҢгҒӘгҒ„гҒ“гҒЁгӮ’йҒҝгҒ‘гӮӢгҒҹгӮҒгҒ«гҒҜ,гҒ©гҒ®гӮҲгҒҶгҒӘжҷӮжңҹгҒ«е®ҹж–ҪгҒҷгӮҢгҒ°гӮҲгҒ„гҒӢгҖӮж”№иүҜгғӘгғӘгғјгӮ№гҒ®е®ҹж–ҪгҒ«еҪұйҹҝгӮ’дёҺгҒҲгҒӘгҒ„гҒ“гҒЁгӮ’еүҚжҸҗгҒ«,20еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

- 1.6.3. пјҲпј“пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ7гҒ«гҒӨгҒ„гҒҰ,е°Ӯй–ҖжҠҖиЎ“иҖ…гҒ«гӮҲгӮӢи„ҶејұжҖ§иЁәж–ӯгҒҢй•·жңҹй–“иЎҢгӮҸгӮҢгҒӘгҒ„гҒ“гҒЁгӮ’йҒҝгҒ‘гӮӢгҒҹгӮҒгҒ«гҒҜ,й–Ӣзҷәгғ—гғӯгӮ»гӮ№гӮ’гҒ©гҒ®гӮҲгҒҶгҒ«иҰӢзӣҙгҒӣгҒ°гӮҲгҒ„гҒӢгҖӮгӮўгӮёгғЈгӮӨгғ«й–ӢзҷәгҒ®з¶ҷз¶ҡгӮ’еүҚжҸҗгҒ«,40еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲгҖӮ

- 1.6.4. пјҲпј”пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ3гҒ«гҒӨгҒ„гҒҰ, CSRFи„ҶејұжҖ§гҒ®е ҙеҗҲгҒ§гҒҜ,гҒ©гҒ®гӮҲгҒҶгҒӘеҮҰзҗҶгӮ’иЎҢгҒҶж©ҹиғҪгҒҢиҖғгҒҲгӮүгӮҢгӮӢгҒӢгҖӮгҒқгҒ®еҮҰзҗҶгӮ’,55еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲгҖӮ

- 2. жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« е•Ҹпј’ гӮҜгғ©гӮҰгғүгӮөгғјгғ“гӮ№гҒёгҒ®з§»иЎҢ

- 2.1. иЁӯе•Ҹпј‘ [жҠңжң¬зҡ„гҒӘеҜҫзӯ–гҒ®жӨңиЁҺ]гҒ«гҒӨгҒ„гҒҰ,(1)~(5)гҒ«зӯ”гҒҲгӮҲ

- 2.1.1. пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®aгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,5еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.1.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®bгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,иӢұеӯ—5еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.1.3. пјҲпј“пјүеӣі4дёӯ,еӣі5дёӯеҸҠгҒіжң¬ж–ҮдёӯгҒ®cгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,иӢұеӯ—5еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.1.4. пјҲпј”пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ1гҒ«гҒӨгҒ„гҒҰ, Y-CDN-U-FQDN гӮ’еҗҚеүҚи§ЈжұәгҒ—гҒҹ IP гӮўгғүгғ¬гӮ№гӮ’е®ӣе…ҲгҒЁгҒҷгӮӢйҖҡдҝЎгӮ’FWгҒ§жӢ’еҗҰгҒ—гҒҹе ҙеҗҲгҒ«й–ІиҰ§гҒ§гҒҚгҒӘгҒҸгҒӘгӮӢWeb гӮөгӮӨгғҲгҒ®зҜ„еӣІгӮ’,60 еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲгҖӮ

- 2.1.5. пјҲпј•пјүжң¬ж–ҮдёӯгҒ®dгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,20 еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.2. иЁӯе•Ҹпј’ [SSO гҒ®зҸҫзҠ¶]гҒ«гҒӨгҒ„гҒҰ, (1), (2)гҒ«зӯ”гҒҲгӮҲгҖӮ

- 2.2.1. пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ2гҒ«гҒӨгҒ„гҒҰ,иӘҚиЁјгӮөгғјгғҗеҒҙгҒ§гҒҜжӨңзҹҘгҒҷгӮӢгҒ“гҒЁгҒҢгҒ§гҒҚгҒӘгҒ„зҗҶз”ұгӮ’,30 еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲгҖӮ

- 2.2.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ3гҒ«гҒӨгҒ„гҒҰ,еҜҫзӯ–гҒ«гҒӘгӮүгҒӘгҒ„зҗҶз”ұгӮ’,35еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲгҖӮ

- 2.3. иЁӯе•Ҹпј“ [SaaS гҒ§гҒ® SSO гҒ®е®ҹзҸҫгҖҚгҒ«гҒӨгҒ„гҒҰ, (1)~(4)гҒ«зӯ”гҒҲгӮҲгҖӮ

- 2.3.1. пјҲпј‘пјүиЎЁ2дёӯгҒ®eгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.3.2. пјҲпј’пјүиЎЁ2дёӯгҒ®fгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.3.3. пјҲпј“пјүиЎЁ2дёӯгҒ®gгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,5еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.3.4. пјҲпј”пјүжң¬ж–ҮдёӯгҒ®h~jгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘж•°еӯ—гӮ’,гҒқгӮҢгҒһгӮҢзӯ”гҒҲгӮҲгҖӮ

- 2.4. иЁӯе•Ҹпј” [еҫ“жҘӯе“ЎгҒӢгӮүгҒ®иҰҒжңӣ]гҒ«гҒӨгҒ„гҒҰ, (1)~(4)гҒ«зӯ”гҒҲгӮҲгҖӮ

- 2.4.1. пјҲпј‘пјүеӣі9дёӯгҒ®k~mгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.4.2. пјҲпј’пјүеӣі9дёӯгҒ®nгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘжөҒгӮҢгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.4.3. пјҲпј“пјүжң¬ж–ҮдёӯгҒ®o,pгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘйҖҡдҝЎгӮ’,еӣі9дёӯгҒ®(1)~(10)гҒӢгӮүйҒёгҒігҖҒз•ӘеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.4.4. пјҲпј”пјүжң¬ж–ҮдёӯгҒ®qгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.5. иЁӯе•Ҹпј• [дјҒз”»гғҒгғјгғ гҒӢгӮүгҒ®иҰҒжңӣ]гҒ«гҒӨгҒ„гҒҰ, (1)~(4)гҒ«зӯ”гҒҲгӮҲгҖӮ

- 2.5.1. пјҲпј‘пјүеӣі10дёӯгҒ®r~tгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.5.2. пјҲпј’пјүжң¬ж–ҮдёӯгҒ®uгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘйҖҡдҝЎгӮ’,еӣі10дёӯгҒ®(1)~(8)гҒӢгӮүйҒёгҒі, з•ӘеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.5.3. пјҲпј“пјүжң¬ж–ҮдёӯгҒ®vгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

- 2.5.4. пјҲпј”пјүжң¬ж–ҮдёӯгҒ®гҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,гҒқгӮҢгҒһгӮҢ10еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« е•Ҹпј‘ WebгӮөгӮӨгғҲгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈгҒ«й–ўгҒҷгӮӢиЁҳиҝ°

иЁӯе•Ҹпј‘ [гӮөгӮӨгғҲB гҒ® XSS и„ҶејұжҖ§]гҒ«гҒӨгҒ„гҒҰ

пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ1гҒ«гҒҠгҒ‘гӮӢиЁәж–ӯз”ЁгғӘгӮҜгӮЁгӮ№гғҲгҒ®ж§ӢжҲҗиҰҒзҙ гӮ’,и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

гӮў

и§ЈиӘ¬

еӨүж•°гӮ’д»Је…ҘгҒҷгӮӢеүҚгҒ®HTMLгҒҜгҒ“гӮ“гҒӘж„ҹгҒҳгҒ§гҒҷгҖӮ

<meta ~~~ content="http~~~ ">

и§Јзӯ”зҫӨгӮўгҒ®гғӘгӮҜгӮЁгӮ№гғҲгғ©гӮӨгғігӮ’ж јзҙҚгҒҷгӮӢгҒЁгҖҒдёӢиЁҳгҒ«гҒӘгӮҠгҒҫгҒҷгҖӮ

<meta ~~~ content="http~~~/confirm"><img src=1 onerror=alert(1)><" ">

гҒ“гӮҢгҒ§гӮўгғ©гғјгғҲгҒ®гғҖгӮӨгӮўгғӯгӮ°гҒҢиЎЁзӨәгҒ•гӮҢгҒҫгҒҷгҒӯгҖӮ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ2гҒ«гҒӨгҒ„гҒҰ,иҖғгҒҲгӮүгӮҢгӮӢеҶҚзҷәйҳІжӯўзӯ–гӮ’,35 еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲгҖӮ

и§Јзӯ”

еҲ©з”ЁгҒ—гҒҰгҒ„гӮӢгғ©гӮӨгғ–гғ©гғӘгӮ’е®ҡжңҹзҡ„гҒ«жңҖж–°гҒ®гғҗгғјгӮёгғ§гғігҒ«жӣҙж–°гҒҷгӮӢ

и§ЈиӘ¬

гҖҢгғҗгғјгӮёгғ§гғігӮўгғғгғ—гҒ§гҒҚгҒҰгҒ„гҒӘгҒӢгҒЈгҒҹгҖҚгҒЁгҒ„гҒҶиӘІйЎҢгҒ«еҜҫгҒ—гҖҒгҒ»гҒји„Ҡй«„еҸҚе°„гҒ§е®ҡжңҹзҡ„гҒ«гғҗгғјгӮёгғ§гғігӮўгғғгғ—гҒЁеҲӨж–ӯгҒ—гҒҰгҒ„гҒҫгҒҷгҖӮ

иЁӯе•Ҹпј’ жң¬ж–ҮдёӯгҒ® a , bгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

| иЁӯе•Ҹ | и§Јзӯ” |

|---|---|

| a | еҲ©з”ЁиҖ…ID |

| b | JSESSINOID |

и§ЈиӘ¬

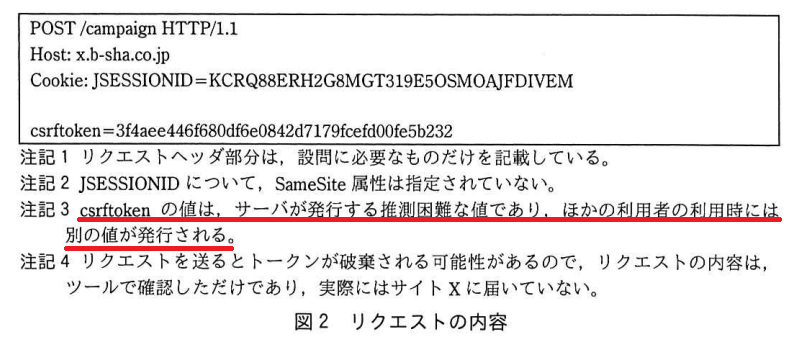

csrftokenгҒҢгҒ®гӮҲгҒҶгҒӘд»•ж§ҳгҒ§е®ҹиЈ…гҒ•гӮҢгҒҰгҒ„гӮӢгҒ®гҒӢгӮ’зўәиӘҚгҒ—гҒҫгҒҷгҖӮ

в‘ гҖҢеӣіпј’гғӘгӮҜгӮЁгӮ№гғҲгҒ®еҶ…е®№гҖҚгҒ«гҒҜгҒ»гҒӢгҒ®еҲ©з”ЁиҖ…гҒ®еҲ©з”ЁжҷӮгҒ«гҒҜеҲҘгҒ®еҖӨгҒҢзҷәиЎҢгҒ•гӮҢгӮӢгҒ“гҒЁгҒҢиЁҳијүгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҖӮ

в‘Ў[гӮөгӮӨгғҲXгҒ®CSRFи„ҶејұжҖ§]гҒ®пјҲпј‘пјүпјҲпј’пјүгҒ§гҒҜгҖҒз•°гҒӘгӮӢгӮўгӮ«гӮҰгғігғҲгҒ§жӯЈиҰҸгҒ®csrftokenгҒҢеҲ©з”ЁгҒ§гҒҚгҒҹгҒ“гҒЁгӮ’зўәиӘҚгҒ—гҒҰгҒҠгӮҠгҒҫгҒҷгҖӮ

гҒ“гҒ®2гҒӨгҒ®зөҗжһңгҒӢгӮүгҖҒгҖҢcsrftokenгҒҜеҲ©з”ЁиҖ…гҒ”гҒЁгҒ«зҷәиЎҢгҒ—гҒҰгҒ„гӮӢгҒҢгҖҒгҒқгӮҢгҒһгӮҢгҒ®csrftokenгҒҢгҒ©гҒ®еҲ©з”ЁиҖ…гҒ«зҙҗд»ҳгҒ„гҒҰгҒ„гӮӢгҒӢгҒҜеҲӨе®ҡгҒ—гҒҰгҒ„гҒӘгҒ„гҖҚгҒ“гҒЁгҒҢгӮҸгҒӢгӮҠгҒҫгҒҷгҖӮ

иЁӯе•Ҹпј“ [гӮөгӮӨгғҲXгҒ®гӮҜгғӘгғғгӮҜгӮёгғЈгғғгӮӯгғігӮ°и„ҶејұжҖ§]гҒ«гҒӨгҒ„гҒҰ

пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®hгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,гҒқгӮҢгҒһгӮҢгҒ®и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

| иЁӯе•Ҹ | и§Јзӯ” |

|---|---|

| c | гӮӨ |

| d | гӮў |

| e | гӮў |

| f | гӮў |

| g | гӮӨ |

| h | гӮӨ |

и§ЈиӘ¬

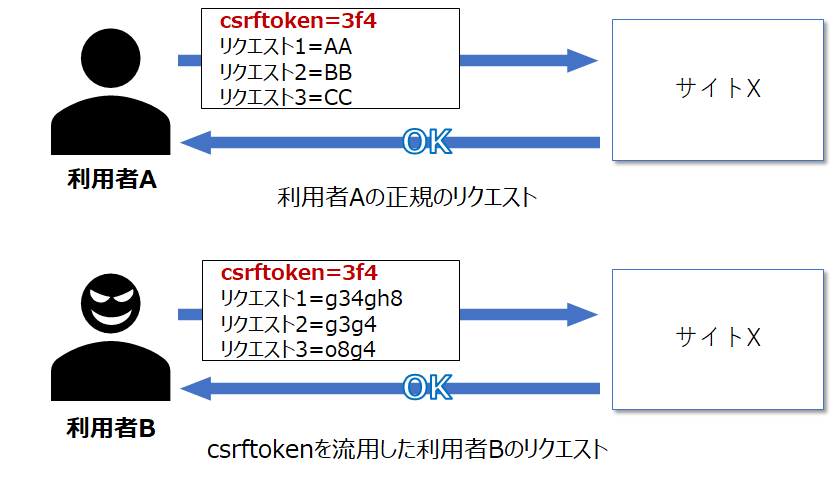

зөөгӮ’жҸҸгҒҚгҒӘгҒҢгӮүиҖғгҒҲгҒҹж–№гҒҢжӯЈзўәгҒ«зҗҶи§ЈгҒ§гҒҚгӮӢгҒЁжҖқгҒ„гҒҫгҒҷгҖӮ

гӮҜгғӘгғғгӮҜгӮёгғЈгғғгӮӯгғігӮ°гҒҜгҖҒгғҰгғјгӮ¶гҒ«жӯЈиҰҸгҒ®з”»йқўгӮ’ж„ҸиӯҳгҒ•гҒӣгҒҡж“ҚдҪңгҒ•гҒӣгӮӢгҒ“гҒЁгҒҢзӣ®зҡ„гҒ§гҒҷгҖӮдёҠиЁҳгҒ®еӣігӮ’иҰӢгҒҰй ӮгҒҸгҒЁи§Јзӯ”гҒҢе°ҺгҒ‘гӮӢгҒЁжҖқгҒ„гҒҫгҒҷгҖӮ

гҖҢгҒ“гҒ“гӮ’гӮҜгғӘгғғгӮҜгҒ—гҒҰгҖҚгҒ®йғЁеҲҶгҒ«гҒӨгҒ„гҒҰгҖҒгғҰгғјгӮ¶гҒ«гҒҜиҰӢгҒҲгҒҰгҒ„гҒҫгҒӣгӮ“гҒҢеҲ©з”ЁиҖ…еҲ¶йҷҗе…¬й–ӢиЁӯе®ҡгҒ®еҲ¶йҷҗгҒӘгҒ—гҒҢиЁӯе®ҡгҒ•гӮҢгҒҫгҒҷгҖӮ

гҒқгҒ®гҒҫгҒҫгҖҢж¬ЎгҒ«гҒ“гҒ“гӮ’гӮҜгғӘгғғгӮҜгҖҚгҒ®йғЁеҲҶгӮ’жҠјдёӢгҒҷгӮӢгҒЁгҖҒжӣҙж–°гғңгӮҝгғігҒҢгӮҜгғӘгғғгӮҜгҒ•гӮҢиЁӯе®ҡгҒ®еӨүжӣҙгҒҢе®ҢдәҶгҒ—гҒҰгҒ—гҒҫгҒ„гҒҫгҒҷгҖӮ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ® i , jгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

| иЁӯе•Ҹ | и§ЈиӘ¬ |

|---|---|

| i | гӮЁ |

| j | гӮӨ |

и§ЈиӘ¬

е®үе…ЁгҒӘгӮҰгӮ§гғ–гӮөгӮӨгғҲгҒ®дҪңгӮҠж–№ - 1.9 гӮҜгғӘгғғгӮҜгӮёгғЈгғғгӮӯгғігӮ°

дёҠиЁҳIPAгҒ®гӮөгӮӨгғҲгҒ§гҒҜгҖҢX-Frame-OptionsгҖҚгҒҢжҺЁеҘЁгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҒҢгҖҒжЁҷжә–еҢ–гҒ•гӮҢгҒҰгҒ„гӮӢгҒ®гҒҜгҖҢContent-Security-PolicyгҖҚгҒ®гӮҲгҒҶгҒ§гҒҷгҖӮ

гҒ—гӮүгӮ“гҒҢгҒӘпјҒ

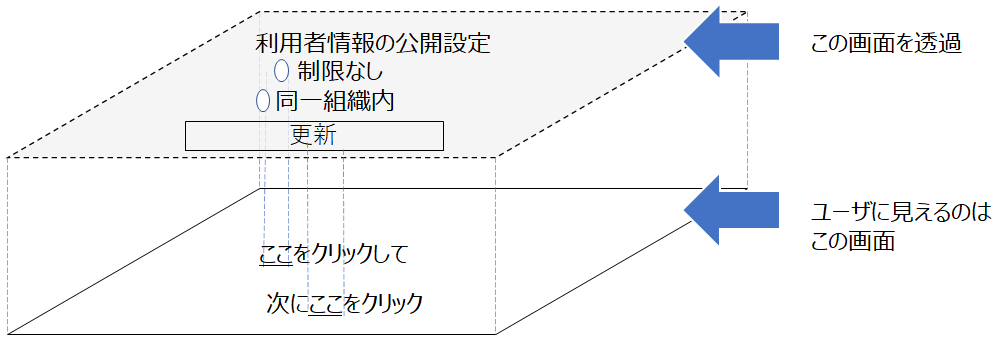

иЁӯе•Ҹпј” жң¬ж–ҮдёӯгҒ®дёӢз·ҡ3гҒ«гҒӨгҒ„гҒҰ,еӣі4гҒ®гғӘгӮҜгӮЁгӮ№гғҲдёӯгҒ®гҒ©гҒ®еҖӨгӮ’гҒ©гҒ®гӮҲгҒҶгҒӘеҖӨгҒ«еӨүжӣҙгҒ—гҒҹгҒӢгҖӮ45 еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲгҖӮ

и§Јзӯ”

topicгғ‘гғ©гғЎгғјгӮҝгҒ®URLгӮ’DBгӮөгғјгғҗгҒ®URLгҒ«еӨүжӣҙгҒҷгӮӢ

(2022/4/20жӣҙж–°)

topicгғ‘гғ©гғЎгғјгӮҝгҒ®URLгӮ’https://db-y.b-sha.co.jp/гҒ«еӨүжӣҙгҒҷгӮӢ

и§ЈиӘ¬

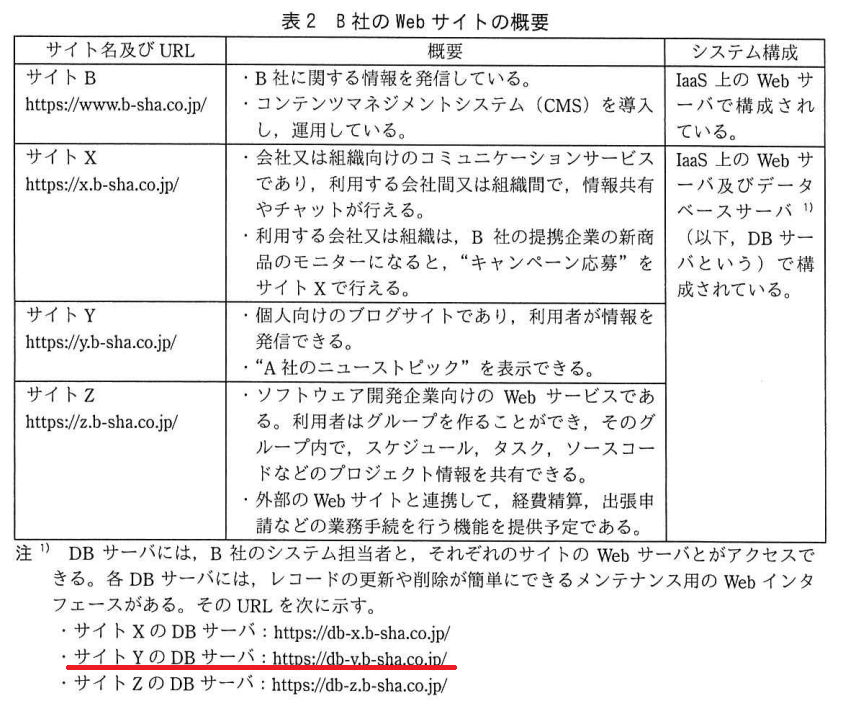

е•ҸйЎҢж–ҮгҒӢгӮүгҒҷгӮӢгҒЁгҖҒгӮөгӮӨгғҲYгҒ§гҒҜtopicгғ‘гғ©гғЎгғјгӮҝгҒ§йҖҒд»ҳгҒ•гӮҢгҒҹURLгҒ«еҜҫгҒ—гҒҰcurlгӮігғһгғігғүгҒ§гғҲгғ”гғғгӮҜгӮ’иЎЁзӨәгҒ—гҒҰгҒ„гӮӢгҒЁжҺЁжё¬гҒ§гҒҚгҒҫгҒҷгҖӮ

гҒқгҒ“гҒ§гҖҒгғӘгӮҜгӮЁгӮ№гғҲдёӯгҒ®гғ‘гғ©гғЎгғјгӮҝгӮ’еӨүжӣҙгҒҷгӮӢгҒ“гҒЁгҒ§гҖҢWEBгӮөгғјгғҗгҒӢгӮүеӨ–йғЁгҒӢгӮүгӮўгӮҜгӮ»гӮ№гҒ§гҒҚгҒӘгҒ„DBгӮөгғјгғҗгҒ«еҗ‘гҒ‘гҒҰгӮігғһгғігғүгӮ’жҠ•гҒ’гӮӢгҖҚгҒ“гҒЁгҒҢгҒ§гҒҚгҒҰгҒ—гҒҫгҒ„гҒҫгҒҷгҖӮ

гҖҢе…·дҪ“зҡ„гҒ«гҖҚгҒ«еҜҫгҒҷгӮӢеӣһзӯ”гҒҢгҒ“гӮҢгҒ§гӮҲгҒ„гҒӢгҒҜиҮӘдҝЎгҒӘгҒ—гҒ§гҒҷгҖӮ

пјҲиҝҪиЁҳпјү

иЎЁ2 BзӨҫгҒ®WEBгӮөгӮӨгғҲжҰӮиҰҒгҒ®иЈңи¶ігҒ«гғЎгғігғҶгғҠгғігӮ№з”ЁWebгӮӨгғігӮҝгғ•гӮ§гғјгӮ№гҒ®URLгҒҢиЁҳијүгҒ•гӮҢгҒҰгҒ„гҒҫгҒ—гҒҹгҖӮгҒ“гҒЎгӮүгҒҢи§Јзӯ”гҒ§гҒҷгҒӯгҖӮиҰӢиҗҪгҒЁгҒ—гҒҰгҒ„гҒҫгҒ—гҒҹгҖӮ

иЁӯе•Ҹпј• [гӮөгӮӨгғҲZгҒ®SSRFи„ҶејұжҖ§]гҒ«гҒӨгҒ„гҒҰ

пјҲпј‘пјүиЎЁ4дёӯгҒ®kгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’, 15 еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

Vж°ҸгҒҢз”Ёж„ҸгҒ—гҒҹгӮөгӮӨгғҲгҒ®FQDN

и§ЈиӘ¬

PзӨҫе®ҝжіҠгӮөгӮӨгғҲгҒҢ301гҒ®гӮігғјгғүгӮ’гғ¬гӮ№гғқгғігӮ№гҒ—гҒҰгҒҸгӮӢгҒЁгҒҚгҒ«гҒҜгҖҒreturnURLгҒ«жҢҮе®ҡгҒ•гӮҢгҒҹURLгҒҢиЁӯе®ҡгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҒҢгғӣгӮ№гғҲеҗҚгҒҜHostгғҳгғғгғҖгҒ®еҖӨгҒҢдҪҝгӮҸгӮҢгҒҫгҒҷгҖӮ

иЁӯе•ҸгҒ®гӮұгғјгӮ№гҒ§гҒҜHostгғҳгғғгғҖгҒ«иЁӯе®ҡгҒ•гӮҢгҒҰгҒ„гӮӢгҒ®гҒҜVж°ҸгҒҢз”Ёж„ҸгҒ—гҒҹгӮөгӮӨгғҲгҒ®FQDNгҒ§гҒҷгҖӮ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ4гҒ«гҒӨгҒ„гҒҰ,еҲҘгҒ®еҜҫзӯ–гҒЁгҒҜдҪ•гҒӢгҖӮBзӨҫгҒ§е®ҹж–ҪгҒҷгӮӢгҒ“гҒЁгҒҢжңӣгҒҫгҒ—гҒ„еҜҫзӯ–гӮ’,25 еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲгҖӮ

и§Јзӯ”

returnURLгҒ®гғӣгӮ№гғҲеҗҚгӮ’еӣәе®ҡеҖӨгҒ«еӨүжӣҙгҒҷгӮӢ

и§ЈиӘ¬

пјҲпј‘пјүгҒ«й–ўйҖЈгҒҷгӮӢиЁӯе•ҸгҒ§гҒҷгҖӮreturnURLгҒ®гғӣгӮ№гғҲеҗҚгӮ’HostгғҳгғғгғҖгҒӢгӮүеҸӮз…§гҒ—гҒҰгҒ„гӮӢгҒ“гҒЁгҒҢSSRFи„ҶејұжҖ§гҒ®еҺҹеӣ гҒ«гҒӘгҒЈгҒҰгҒ„гҒҫгҒҷгҖӮ

гӮҲгҒЈгҒҰгғӣгӮ№гғҲеҗҚгҒ®еҸӮз…§е…ҲгӮ’еӨүжӣҙгҒҷгӮӢгҒ“гҒЁгӮӮеҜҫзӯ–гҒ®дёҖгҒӨгҒ«гҒӘгӮҠгҒҫгҒҷгҖӮ

иЁӯе•Ҹпј– [й–Ӣзҷәгғ—гғӯгӮ»гӮ№гҒ®иҰӢзӣҙгҒ—]гҒ«гҒӨгҒ„гҒҰ

пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ5гҒ«гҒӨгҒ„гҒҰи©ІеҪ“гҒҷгӮӢи„ҶејұжҖ§гӮ’дәҢгҒӨжҢҷгҒ’,гҒқгӮҢгҒһгӮҢ15еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

- XSSи„ҶејұжҖ§

- SSRFи„ҶејұжҖ§

иҰӢзӣҙгҒ—гҒҹзөҗжһңгҖҒдёӢиЁҳгҒ®ж–№гҒҢжӯЈгҒ—гҒ„гҒӢгӮӮ

- гӮ»гғғгӮ·гғ§гғіз®ЎзҗҶгҒ«гӮҲгӮӢи„ҶејұжҖ§

- иӘҚеҸҜгҖҒгӮўгӮҜгӮ»гӮ№еҲ¶еҫЎгҒ®и„ҶејұжҖ§

и§ЈиӘ¬

жҒҗгӮүгҒҸBзӨҫгҒ®гӮөгӮӨгғҲгҒ«еҜҫгҒҷгӮӢи„ҶејұжҖ§иЁәж–ӯгҒӢгӮүиҰӢгҒӨгҒӢгҒЈгҒҹи„ҶејұжҖ§гҒ®гҒҶгҒЎгҖҒгғ„гғјгғ«жӨңжҹ»гҒ§гҒҜзҷәиҰӢгҒ§гҒҚгҒӘгҒ„гӮӮгҒ®гӮ’жҢҷгҒ’гӮӢе•ҸйЎҢпјҲгҒ гҒЁжҖқгҒҶпјү

иЎЁпј“гҒ«иЁҳијүгҒ•гӮҢгҒҹи„ҶејұжҖ§гҒ®гҒҶгҒЎгҖҒгӮҜгғӘгғғгӮҜгӮёгғЈгғғгӮӯгғігӮ°гҒҜгғ¬гӮ№гғқгғігӮ№гғҳгғғгғҖгӮ’иҰӢгӮҢгҒ°еҜҫзӯ–гҒ•гӮҢгҒҰгҒ„гӮӢгҒӢгҒҢеҲҶгҒӢгӮӢгҒ®гҒ§гҖҒдёҖе®ҡгҒ®гғ«гғјгғ«гҒ«еҫ“гҒҶгғ„гғјгғ«жӨңжҹ»гҒ§жӨңеҮәгҒҷгӮӢгҒ“гҒЁгҒҢгҒ§гҒҚгҒҫгҒҷгҖӮ

пјҲ2022/4/20 иҝҪиЁҳпјү

иЁӯе•ҸгҒ«гҖҢе…·дҪ“зҡ„гҒ«гҖҚгҒЁгҒ„гҒҶиЁҳијүгӮӮгҒӘгҒ„гҒ®гҒ§гҖҒж·ұгҒҸиҖғгҒҲгҒҡеӣҪиӘһгҒ®е•ҸйЎҢгҒӢгӮӮгҖӮ

иЎЁ1гҒ«иЁҳијүгҒ•гӮҢгҒҰгҒ„гӮӢгғ„гғјгғ«жӨңжҹ»гҒ®еҜҫиұЎгҒ§гҒҜдёӢиЁҳ2зӮ№гҒҜеҜҫиұЎеӨ–гҒЁгҒ—гҒҰжҳҺзӨәгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҖӮ

- гӮ»гғғгӮ·гғ§гғіз®ЎзҗҶгҒ«гӮҲгӮӢи„ҶејұжҖ§пјҲдёҖйғЁпјү

- иӘҚеҸҜгҖҒгӮўгӮҜгӮ»гӮ№еҲ¶еҫЎгҒ®и„ҶејұжҖ§

гҒ“гӮҢгӮүгҒҜе°Ӯй–ҖжҠҖиЎ“иҖ…гҒ«гӮҲгӮӢи„ҶејұжҖ§и©ҰйЁ“гҒ§гҒҜеҜҫиұЎгҒЁгҒ•гӮҢгҒҰгҒ„гӮӢгҒ®гҒ§гҖҒгҒ“гҒ®2зӮ№гҒҢи§Јзӯ”гҒӢгӮӮгҒ—гӮҢгҒҫгҒӣгӮ“гҖӮ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ6гҒ«гҒӨгҒ„гҒҰ,е°Ӯй–ҖжҠҖиЎ“иҖ…гҒ«гӮҲгӮӢи„ҶејұжҖ§иЁәж–ӯгҒҢй•·жңҹй–“иЎҢгӮҸгӮҢгҒӘгҒ„гҒ“гҒЁгӮ’йҒҝгҒ‘гӮӢгҒҹгӮҒгҒ«гҒҜ,гҒ©гҒ®гӮҲгҒҶгҒӘжҷӮжңҹгҒ«е®ҹж–ҪгҒҷгӮҢгҒ°гӮҲгҒ„гҒӢгҖӮж”№иүҜгғӘгғӘгғјгӮ№гҒ®е®ҹж–ҪгҒ«еҪұйҹҝгӮ’дёҺгҒҲгҒӘгҒ„гҒ“гҒЁгӮ’еүҚжҸҗгҒ«,20еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

1гҒӢжңҲгҒ®дј‘жӯўжңҹй–“дёӯгҒ«и„ҶејұжҖ§иЁәж–ӯгӮ’е®ҹж–ҪгҒҷгӮӢ

и§ЈиӘ¬

гғӘгғӘгғјгӮ№гҒ®гӮ№гӮұгӮёгғҘгғјгғ«гҒ«еҪұйҹҝгӮ’дёҺгҒҲгҒӘгҒ„гҒҹгӮҒгҒ«гҒҜгҖҒй–Ӣзҷәд»ҘеӨ–гҒ®жңҹй–“гҒ«и„ҶејұжҖ§иЁәж–ӯгӮ’е®ҹж–ҪгҒҷгӮӢеҝ…иҰҒгҒҢгҒӮгӮҠгҒҫгҒҷгҖӮй–ӢзҷәгҒ«й–ўйҖЈгҒ—гҒӘгҒ„жңҹй–“гҒҜ1гҒӢжңҲгҒ®дј‘жӯўжңҹй–“гҒ гҒ‘гҒ§гҒҷгҒ®гҒ§гҖҒгҒ“гҒ®жңҹй–“гҒ«и„ҶејұжҖ§иЁәж–ӯгӮ’е®ҹж–ҪгҒ—гҒҫгҒҷгҖӮ

пјҲпј“пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ7гҒ«гҒӨгҒ„гҒҰ,е°Ӯй–ҖжҠҖиЎ“иҖ…гҒ«гӮҲгӮӢи„ҶејұжҖ§иЁәж–ӯгҒҢй•·жңҹй–“иЎҢгӮҸгӮҢгҒӘгҒ„гҒ“гҒЁгӮ’йҒҝгҒ‘гӮӢгҒҹгӮҒгҒ«гҒҜ,й–Ӣзҷәгғ—гғӯгӮ»гӮ№гӮ’гҒ©гҒ®гӮҲгҒҶгҒ«иҰӢзӣҙгҒӣгҒ°гӮҲгҒ„гҒӢгҖӮгӮўгӮёгғЈгӮӨгғ«й–ӢзҷәгҒ®з¶ҷз¶ҡгӮ’еүҚжҸҗгҒ«,40еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲгҖӮ

и§Јзӯ”

е°Ӯй–ҖжҠҖиЎ“иҖ…гҒ«гӮҲгӮӢи„ҶејұжҖ§иЁәж–ӯгҒ«гӮҲгҒЈгҒҰзҷәиҰӢгҒ•гӮҢгҒҹи„ҶејұжҖ§гҒҜж¬ЎгҒ®ж”№иүҜгғӘгғӘгғјгӮ№гҒ®еҜҫиұЎгҒЁгҒҷгӮӢ

и§ЈиӘ¬

пјҲпј”пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ3гҒ«гҒӨгҒ„гҒҰ, CSRFи„ҶејұжҖ§гҒ®е ҙеҗҲгҒ§гҒҜ,гҒ©гҒ®гӮҲгҒҶгҒӘеҮҰзҗҶгӮ’иЎҢгҒҶж©ҹиғҪгҒҢиҖғгҒҲгӮүгӮҢгӮӢгҒӢгҖӮгҒқгҒ®еҮҰзҗҶгӮ’,55еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲгҖӮ

и§Јзӯ”

гғҡгғјгӮёгӮўгӮҜгӮ»гӮ№гҒ®гҒҹгҒігҒ«CSRFгғҲгғјгӮҜгғігӮ’з”ҹжҲҗгҒ—гҖҒгғӘгӮҜгӮЁгӮ№гғҲгҒ®гҒҹгҒігҒ«гғҲгғјгӮҜгғігӮ’жӨңиЁјгҒҷгӮӢ

и§ЈиӘ¬

гӮөгӮӨгғҲXгҒ®CSRFгғҲгғјгӮҜгғігҒҜдҪҝгҒ„гҒҫгӮҸгҒ—гҒҢгҒ§гҒҚгҒҰгҒ„гӮӢгҒ“гҒЁгҒӢгӮүгҖҒеҲ©з”ЁиҖ…гҒ«еҜҫгҒ—гҒҰд»ҳдёҺгҒ—гҒҰгҒ„гӮӢгҒ“гҒЁгҒҢгӮҸгҒӢгӮҠгҒҫгҒҷгҖӮпјҲеҲ©з”ЁиҖ…гҒ®жғ…е ұгҒЁзҙҗд»ҳгҒ„гҒҰгҒ„гҒӘгҒ„гҒ“гҒЁгҒҢи„ҶејұжҖ§гҒ«з№ӢгҒҢгҒЈгҒҰгҒ„гӮӢгҒ®гҒҜиЁӯе•Ҹ2гҒ®еҶ…е®№пјү

дёҖиҲ¬зҡ„гҒӘгғ•гғ¬гғјгғ гғҜгғјгӮҜгҒҜгғҡгғјгӮёз”ҹжҲҗгҒ®гҒҹгҒігҒ«CSRFгғҲгғјгӮҜгғігӮ’з”ҹжҲҗгҒ—гҒҰгҒ„гӮӢгҒҹгӮҒгҖҒгҒ“гӮҢгӮ’зҹҘгҒЈгҒҰгҒ„гӮҢгҒ°и§Јзӯ”гҒҢгҒ§гҒҚгҒҫгҒҷгҖӮ

жғ…е ұеҮҰзҗҶе®үе…Ёзўәдҝқж”ҜжҸҙеЈ« е•Ҹпј’ гӮҜгғ©гӮҰгғүгӮөгғјгғ“гӮ№гҒёгҒ®з§»иЎҢ

иЁӯе•Ҹпј‘ [жҠңжң¬зҡ„гҒӘеҜҫзӯ–гҒ®жӨңиЁҺ]гҒ«гҒӨгҒ„гҒҰ,(1)~(5)гҒ«зӯ”гҒҲгӮҲ

пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®aгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,5еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

гӮЁгғғгӮё

пјҲе…¬ејҸи§Јзӯ”гҒҜгӮӯгғЈгғғгӮ·гғҘгҒ§гҒ—гҒҹпјү

и§ЈиӘ¬

гӮӯгғЈгғғгӮ·гғҘгӮөгғјгғҗгҒ®ж–№гҒҢжӯЈи§ЈиӘ¬гӮӮгҒӮгӮҠгҒҫгҒҷгҒҢгҖҒеҖӢдәәзҡ„гҒ«гҒҜгӮЁгғғгӮёгӮөгғјгғҗгҒӢгҒӘгҒЁжҖқгҒ„гҒҫгҒҷгҖӮ

IPAгҒ®иіҮж–ҷгҒ«гӮЁгғғгӮёгӮөгғјгғҗгҒЁгҒ„гҒҶеҚҳиӘһгҒҜеҮәгҒҰгҒҚгҒҰгҒ„гҒҫгҒҷгҒӯгҖӮ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®bгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,иӢұеӯ—5еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

DDOS

и§ЈиӘ¬

гӮЁгғғгӮёгӮөгғјгғҗгҒЁгҒҚгҒҹгӮүDDOSеҜҫзӯ–

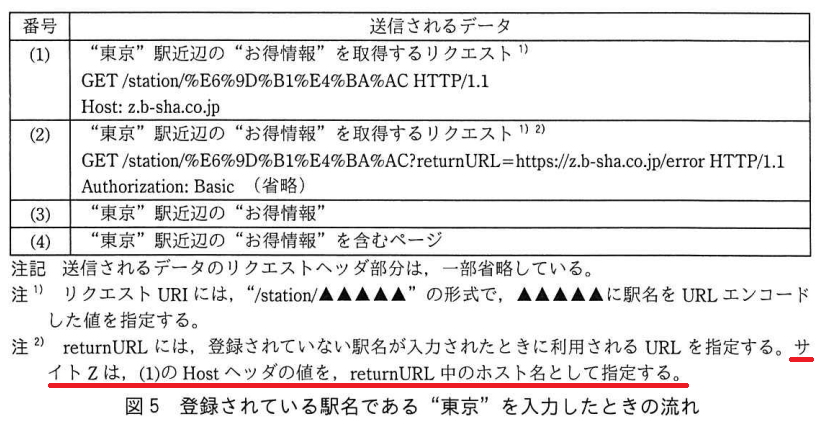

пјҲпј“пјүеӣі4дёӯ,еӣі5дёӯеҸҠгҒіжң¬ж–ҮдёӯгҒ®cгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,иӢұеӯ—5еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

host

и§ЈиӘ¬

зҹҘгӮүгҒӘгҒӢгҒЈгҒҹгҒ®гҒ§гҒҷгҒҢгҖҒгғүгғЎгӮӨгғігғ•гғӯгғігғҶгӮЈгғігӮ°ж”»ж’ғгҒ«гҒҜSNIгғҳгғғгғҖгҒӘгӮӢгӮӮгҒ®гҒҢжӮӘз”ЁгҒ•гӮҢгӮӢгӮүгҒ—гҒ„гҖӮеӢүеј·гҒ«гҒӘгӮҠгҒҫгҒҷгҖӮ

SNIгғҳгғғгғҖгҒҜTLSгҒ®гғҳгғғгғҖгҒ§гҒ—гҒҹгҖӮHTTPгғҳгғғгғҖгҒҜhostгҒҢжӯЈи§ЈгҒ§гҒҷгҖӮгҒ“гӮҢгҒ§гғүгғЎгӮӨгғігғ•гғӯгғігғҶгӮЈгғігӮ°ж”»ж’ғгҒҢжҲҗеҠҹгҒ—гҒҫгҒҷгҖӮ

пјҲпј”пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ1гҒ«гҒӨгҒ„гҒҰ, Y-CDN-U-FQDN гӮ’еҗҚеүҚи§ЈжұәгҒ—гҒҹ IP гӮўгғүгғ¬гӮ№гӮ’е®ӣе…ҲгҒЁгҒҷгӮӢйҖҡдҝЎгӮ’FWгҒ§жӢ’еҗҰгҒ—гҒҹе ҙеҗҲгҒ«й–ІиҰ§гҒ§гҒҚгҒӘгҒҸгҒӘгӮӢWeb гӮөгӮӨгғҲгҒ®зҜ„еӣІгӮ’,60 еӯ—д»ҘеҶ…гҒ§е…·дҪ“зҡ„гҒ«иҝ°гҒ№гӮҲгҖӮ

и§Јзӯ”

CDN-UгӮ’еҲ©з”ЁгҒ—гҒҰгҒ„гӮӢYзӨҫгҒ®webгӮөгӮӨгғҲгҒҷгҒ№гҒҰ

CDN-UгӮ’еҲ©з”ЁгҒ—Y-CDN-U-FQDNгҒ®еҗҚеүҚи§ЈжұәгҒ—гҒҰгҒ„гӮӢYзӨҫгҒ®webгӮөгӮӨгғҲгҒҷгҒ№гҒҰ

и§ЈиӘ¬

60еӯ—гӮӮгҒӢгҒ‘гҒӘгҒ„гҒ®гҒ§гҒҹгҒ¶гӮ“йҒ•гҒҶгҖӮгҒқгӮ“гҒӘгҒ«жӣёгҒ‘гӮӢдәӢгҒӘгҒ„гӮ“гҒ гҒ‘гҒ©

пјҲиҝҪиЁҳпјү

YзӨҫCDNгҒ®гғүгғЎгӮӨгғіеҗҚгҒҫгҒ§иҝҪеҠ гҒ—гҒҫгҒ—гҒҹгҖӮгҒ“гӮҢгҒ§е…·дҪ“зҡ„гҒ«жӣёгҒ‘гҒҫгҒ—гҒҹгҖӮдҪ•гҒ®и©ҰйЁ“гҒӘгӮ“гҒ гҒЈгҒҰжҖқгҒ„гҒҫгҒҷгҒӯгҖӮ

пјҲпј•пјүжң¬ж–ҮдёӯгҒ®dгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,20 еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

TLSгҒ«еҗ«гҒҫгӮҢгӮӢSNIгғ•гӮЈгғјгғ«гғү

пјҲе…¬ејҸи§Јзӯ”пјҡTLSгҒ®жҺҘз¶ҡе…ҲгӮөгғјгғҗеҗҚпјү

и§ЈиӘ¬

HTTPгғӘгӮҜгӮЁгӮ№гғҲгғҳгғғгғҖгҒ®жҺҘз¶ҡе…ҲгҒЁTLSгҒ®жҺҘз¶ҡе…ҲгҒЁз•°гҒӘгӮӢгҒ“гҒЁж”»ж’ғгҒҢжҲҗеҠҹгҒҷгӮӢеҸҜиғҪжҖ§гҒҢгҒӮгӮҠгҒҫгҒҷгҖӮгҒқгҒ“гҒ§гҖҒгҒ“гҒ®2гҒӨгҒ®еҖӨгҒҢеёёгҒ«дёҖиҮҙгҒ—гҒҰгҒ„гӮӢгҒ“гҒЁгӮ’зўәиӘҚгҒ—гҒҫгҒҷгҖӮ

иЁӯе•Ҹпј’ [SSO гҒ®зҸҫзҠ¶]гҒ«гҒӨгҒ„гҒҰ, (1), (2)гҒ«зӯ”гҒҲгӮҲгҖӮ

пјҲпј‘пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ2гҒ«гҒӨгҒ„гҒҰ,иӘҚиЁјгӮөгғјгғҗеҒҙгҒ§гҒҜжӨңзҹҘгҒҷгӮӢгҒ“гҒЁгҒҢгҒ§гҒҚгҒӘгҒ„зҗҶз”ұгӮ’,30 еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲгҖӮ

и§Јзӯ”

STгҒ®жӨңиЁјгҒ«гҒҜиӘҚиЁјгӮөгғјгғҗгӮ’еҲ©з”ЁгҒ—гҒӘгҒ„гҒҹгӮҒ

и§ЈиӘ¬

STгҒ®жӨңиЁјгҒҜгҖҢеҮҰзҗҶпј“гҖҚгҒ§иЎҢгӮҸгӮҢгҒҰгҒ„гҒҫгҒҷгҖӮгҒ“гӮҢгҒҜGrWгӮөгғјгғҗгҒ§иЎҢгӮҸгӮҢгҒҰгҒ„гӮӢгҒҹгӮҒгҖҒиӘҚиЁјгӮөгғјгғҗгҒЁгҒ®йҖҡдҝЎгҒҜзҷәз”ҹгҒ—гҒҫгҒӣгӮ“гҖӮ

гҒ“гҒ®гҒҹгӮҒгҖҒиӘҚиЁјгӮөгғјгғҗеҒҙгҒ§STгҒ®еҒҪйҖ гҒҜжӨңзҹҘгҒ§гҒҚгҒҫгҒӣгӮ“гҖӮ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®дёӢз·ҡ3гҒ«гҒӨгҒ„гҒҰ,еҜҫзӯ–гҒ«гҒӘгӮүгҒӘгҒ„зҗҶз”ұгӮ’,35еӯ—д»ҘеҶ…гҒ§иҝ°гҒ№гӮҲгҖӮ

и§Јзӯ”

STгҒёгҒ®ж”»ж’ғжҷӮгҒ«гҒҜгғӯгӮ°гӮӨгғіи©ҰиЎҢгҒҢзҷәз”ҹгҒ—гҒӘгҒ„гҒҹгӮҒ

и§ЈиӘ¬

пјҲпј‘пјүгҒ«гӮӮй–ўйҖЈгҒ—гҒҫгҒҷгҒҢгҖҒSTгҒ®еҮҰзҗҶжҷӮгҒҜGrWгӮөгғјгғҗгҒ§еҮҰзҗҶгҒҢиЎҢгӮҸгӮҢгӮӢгҒҹгӮҒ

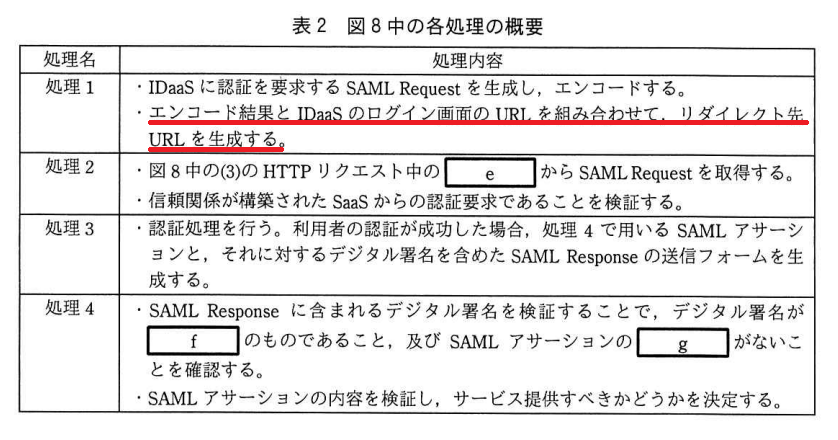

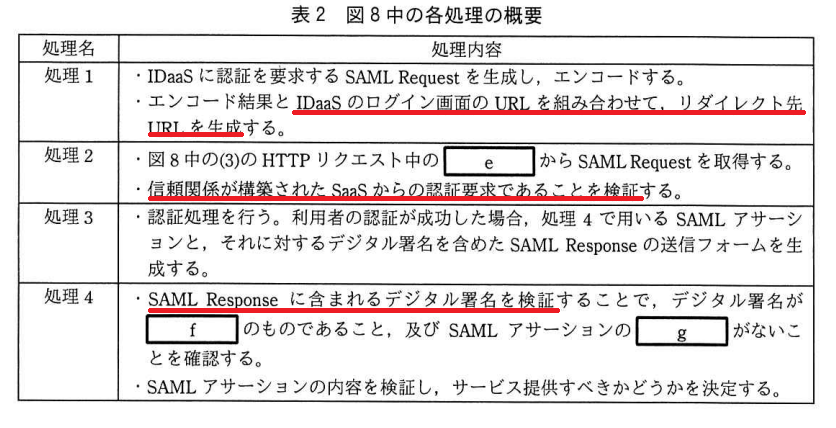

иЁӯе•Ҹпј“ [SaaS гҒ§гҒ® SSO гҒ®е®ҹзҸҫгҖҚгҒ«гҒӨгҒ„гҒҰ, (1)~(4)гҒ«зӯ”гҒҲгӮҲгҖӮ

пјҲпј‘пјүиЎЁ2дёӯгҒ®eгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

гӮҰ

и§ЈиӘ¬

SAMLгғӘгӮҜгӮЁгӮ№гғҲгӮ’йҖҒдҝЎгҒҷгӮӢж–№жі•гҒҜпј’гҒӨгҒӮгӮҠгҒҫгҒҷгҖӮGETгҒӢPOSTгҒ§гҒҷгҖӮ

гҒ©гҒЎгӮүгҒ®ж–№жі•гҒҢдҪҝз”ЁгҒ•гӮҢгҒҰгҒ„гҒҹгҒӢгҒҜиЎЁ2гҒ®еҮҰзҗҶпј‘гҒ«иЁҳијүгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҖӮ

гӮЁгғігӮігғјгғүгҒ—гҒҹж–Үеӯ—еҲ—гӮӮзө„гҒҝеҗҲгӮҸгҒӣгҒҰURLгӮ’з”ҹжҲҗгҒ—гҒҰгҒ„гӮӢгҒЁгҒ®гҒ“гҒЁгҒ§гҒҷгҒ®гҒ§гҖҒGETгғӘгӮҜгӮЁгӮ№гғҲгҒҢдҪҝз”ЁгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҖӮгҒқгҒ®гҒҹгӮҒгҖҒгӮЁгғігӮігғјгғүгҒ—гҒҹж–Үеӯ—еҲ—гҒҜHTTPгғӘгӮҜгӮЁгӮ№гғҲгҒ®гӮҜгӮЁгғӘж–Үеӯ—еҲ—гҒӢгӮүеҸ–еҫ—гҒҷгӮӢеҝ…иҰҒгҒҢгҒӮгӮҠгҒҫгҒҷгҖӮ

пјҲпј’пјүиЎЁ2дёӯгҒ®fгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

гӮў

и§ЈиӘ¬

SAMLгғ¬гӮ№гғқгғігӮ№гӮ’з”ҹжҲҗгҒ—гҒҰгҒ„гӮӢгҒ®гҒҜIDaaSгҒ§гҒҷгҒӯгҖӮгӮҲгҒЈгҒҰгҖҢIDaaSгҒҢз”ҹжҲҗгҒ—гҒҹгӮӮгҒ®гҒ§й–“йҒ•гҒ„гҒӘгҒ„гҖҚгҒ“гҒЁгӮ’гғҮгӮёгӮҝгғ«зҪІеҗҚгӮ’дҪҝгҒЈгҒҰжӨңиЁјгҒ—гҒҫгҒҷгҖӮ

пјҲпј“пјүиЎЁ2дёӯгҒ®gгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,5еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

ж”№гҒ–гӮ“

пјҲпј”пјүжң¬ж–ҮдёӯгҒ®h~jгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘж•°еӯ—гӮ’,гҒқгӮҢгҒһгӮҢзӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

| иЁӯе•Ҹ | и§Јзӯ” |

|---|---|

| h | 1 |

| i | |

| j | 4 |

и§ЈиӘ¬

URLгҒ«й–ўгҒ—гҒҰиЁҳиҝ°гҒ•гӮҢгҒҰгҒ„гӮӢгҒ®гҒҜгҖҢеҮҰзҗҶпј‘гҖҚгҒ гҒ‘гҒ§гҒҷгҖӮ

еҮҰзҗҶпј‘гҒ§гҒҜгҖҒSaaSеҒҙгҒ«гҒҰгғӘгғҖгӮӨгғ¬гӮҜгғҲе…ҲURLгӮ’з”ҹжҲҗгҒҷгӮӢйҡӣгҒ«IDaaSгҒ®гғӯгӮ°гӮӨгғіз”»йқўURLгҒҢеҝ…иҰҒгҒ«гҒӘгӮҠгҒҫгҒҷгҖӮгҒ“гӮҢгҒҜдәӢеүҚгҒ«е…ұжңүгҒ—гҒҰгҒҠгҒҸеҝ…иҰҒгҒҢгҒӮгӮҠгҒҫгҒҷгҒӯгҖӮ

гғҮгӮёгӮҝгғ«зҪІеҗҚгҒ«гҒӨгҒ„гҒҰгҒҜгҖҒгҖҢеҮҰзҗҶпј“гҖҚгҒЁгҖҢеҮҰзҗҶпј”гҖҚгҒ«иЁҳиҝ°гҒҢгҒӮгӮӢгӮҲгҒҶгҒ«иҰӢгҒҲгҒҫгҒҷгҖӮ

гҒ—гҒӢгҒ—гҖҒеҮҰзҗҶпј“гҒ®гғҮгӮёгӮҝгғ«зҪІеҗҚгҒ®иЁҳиҝ°гҒҜиҮӘеҲҶгҒҢзҪІеҗҚгҒҷгӮӢгҒҹгӮҒгҒ«гғҮгӮёгӮҝгғ«зҪІеҗҚгӮ’еҲ©з”ЁгҒҷгӮӢгҒЁгҒ„гҒҶиӘ¬жҳҺгҒ§гҒҷгҖӮгҒ“гӮҢгҒҜз§ҳеҜҶйҚөгҒ®и©ұгҒӘгҒ®гҒ§гҖҒе…ұжңүгҒ—гҒҰгҒҜгҒ„гҒ‘гҒҫгҒӣгӮ“гҖӮ

ж¶ҲеҺ»жі•гҒ§гҖҢеҮҰзҗҶпј’гҖҚгӮ’иҰӢгҒҰгҒҝгӮӢгҒЁгҖҢдҝЎй јй–ўдҝӮгҒҢж§ӢзҜүгҒ•гӮҢгҒҹSaaSгҒӢгӮүгҒ®иӘҚиЁјиҰҒжұӮгҒ§гҒӮгӮӢгҒ“гҒЁгӮ’жӨңиЁјгҒҷгӮӢгҖҚгҒЁиЁҳијүгҒҢгҒӮгӮҠгҒҫгҒҷгҖӮгҒ“гҒ®жӨңиЁјгҒ®гҒҹгӮҒгҒ«гҒҜдәӢеүҚгҒ«гғҮгӮёгӮҝгғ«зҪІеҗҚгӮ’е…ұжңүгҒ—гҒҰгҒҠгҒҸеҝ…иҰҒгҒҢгҒӮгӮҠгҒҫгҒҷгҒӯгҖӮ

иЁӯе•Ҹпј” [еҫ“жҘӯе“ЎгҒӢгӮүгҒ®иҰҒжңӣ]гҒ«гҒӨгҒ„гҒҰ, (1)~(4)гҒ«зӯ”гҒҲгӮҲгҖӮ

пјҲпј‘пјүеӣі9дёӯгҒ®k~mгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

| иЁӯе•Ҹ | и§ЈиӘ¬ |

|---|---|

| k | гӮҰ |

| l | гӮӨ |

| m | гӮў |

пјҲпј’пјүеӣі9дёӯгҒ®nгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘжөҒгӮҢгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

гӮЁ

и§ЈиӘ¬

гӮ№гӮұгӮёгғҘгғјгғ«гҒ®жғ…е ұгӮ’жҢҒгҒЈгҒҰгҒ„гӮӢгҒ®гҒҜгҖҒеҲ©з”ЁиҖ…жғ…е ұгӮ’жҢҒгҒЈгҒҰгҒ„гӮӢгҒ®гҒЁеҗҢгҒҳGrW-GгҒ§гҒҷгҒӯгҖӮгӮҲгҒЈгҒҰйҒёжҠһиӮўгҒҜгӮӨгҒӢгӮЁгҒ§гҒҷгҖӮ

гҒ•гӮүгҒ«гҖҒгҒқгӮӮгҒқгӮӮгҒ“гҒ®OAuthиӘҚиЁјгҒҜгҖҢSгӮөгғјгғ“гӮ№гҒҢGrW-GгҒ®гӮ№гӮұгӮёгғҘгғјгғ«жғ…е ұгӮ’еҸ–еҫ—гҒ§гҒҚгӮӢгӮҲгҒҶгҒ«гҒҷгӮӢгҖҚгҒҹгӮҒгҒ®гӮӮгҒ®гҒ§гҒҷгҒ®гҒ§гҖҒи§Јзӯ”гҒҜгӮЁгҒ«гҒӘгӮҠгҒҫгҒҷгҖӮ

пјҲпј“пјүжң¬ж–ҮдёӯгҒ®o,pгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘйҖҡдҝЎгӮ’,еӣі9дёӯгҒ®(1)~(10)гҒӢгӮүйҒёгҒігҖҒз•ӘеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

| иЁӯе•Ҹ | и§Јзӯ” |

|---|---|

| o | 2 |

| p | 6 |

и§ЈиӘ¬

stateгҒҜгҖҢиӘҚеҸҜиҰҒжұӮгҒ—гҒҰгҒҚгҒҹзӣёжүӢгҖҚгҒЁгҖҢиӘҚеҸҜгӮігғјгғүгӮ’йҖҒд»ҳгҒ—гҒҰгҒҚгҒҹзӣёжүӢгҖҚгҒҢеҗҢгҒҳгҒӢгҒ©гҒҶгҒӢгӮ’жӨңиЁјгҒҷгӮӢгҒҹгӮҒгҒ®гӮӮгҒ®гҒ§гҒҷгҖӮ

гҒқгҒ®гҒҹгӮҒгҖҒгҖҢиӘҚиЁјиҰҒжұӮгҒ—гҒҰгҒҚгҒҹгӮҝгӮӨгғҹгғігӮ°гҖҚгҒЁгҖҢиӘҚеҸҜгӮігғјгғүгӮ’йҖҒд»ҳгҒ—гҒҰгҒҚгҒҹгӮҝгӮӨгғҹгғігӮ°гҖҚгҒқгӮҢгҒһгӮҢгҒ§жӨңиЁјгҒ—гҒҫгҒҷгҖӮ

пјҲи§ЈиӘ¬гҒҜеҗҲгҒЈгҒҰгҒ„гҒҫгҒ—гҒҹгҒҢoгҒ®и§Јзӯ”гҒҢй–“йҒ•гҒЈгҒҰгҒ„гҒҹгҒ®гҒ§дҝ®жӯЈпјү

пјҲпј”пјүжң¬ж–ҮдёӯгҒ®qгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

гӮҰ

и§ЈиӘ¬

зҹҘиӯҳе•ҸйЎҢ

и§ЈиӘ¬гҒҜclassmethodгҒ•гӮ“гҒ«гҒҠгҒҫгҒӢгҒӣ

иЁӯе•Ҹпј• [дјҒз”»гғҒгғјгғ гҒӢгӮүгҒ®иҰҒжңӣ]гҒ«гҒӨгҒ„гҒҰ, (1)~(4)гҒ«зӯ”гҒҲгӮҲгҖӮ

пјҲпј‘пјүеӣі10дёӯгҒ®r~tгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

| иЁӯе•Ҹ | и§Јзӯ” |

|---|---|

| r | гӮӘ |

| s | гӮЁ |

| t | гӮҰ |

и§ЈиӘ¬

гҒҫгҒҡгҒҜзҷ»е ҙдәәзү©гӮ’ж•ҙзҗҶгҒ—гҒҫгҒҷгҖӮ

- TзӨҫжҠ•зЁҝгӮөгӮӨгғҲ

- TзӨҫжҠ•зЁҝгӮөгӮӨгғҲгҒ®иӘҚиЁјгӮөгғјгғҗ

- XзӨҫеӢ•з”»гӮөгғјгғҗпјҲTзӨҫжҠ•зЁҝгӮөгӮӨгғҲгҒ«иҮӘеӢ•жҠ•зЁҝгҒ—гҒҹгҒ„пјү

ж¬ЎгҒ«е•ҸйЎҢж–ҮгӮ’иҰӢгҒҰгҒҝгӮӢгҒЁгҖҒжңҖеҫҢгҒ«rгҒӢгӮүtгҒёгҖҢAPIгӮ’дҪҝгҒЈгҒҹ"еӢ•з”»гҒ®жҰӮиҰҒ"жҠ•зЁҝгҖҚж©ҹиғҪгҒҢгҒӮгӮҠгҒҫгҒҷгҖӮгҒ“гӮҢгҒҜзҷ»е ҙдәәзү©гҒЁз…§гӮүгҒ—еҗҲгӮҸгҒӣгӮӢгҒЁдёӢиЁҳгҒ«гҒӘгӮҠгҒҫгҒҷгҖӮ

XзӨҫеӢ•з”»гӮөгғјгғҗгҖҖвҮ’гҖҖTзӨҫжҠ•зЁҝгӮөгӮӨгғҲ

гҒ“гӮҢгҒ§rгҒЁtгҒҢеҹӢгҒҫгӮҠгҒҫгҒ—гҒҹгҖӮж®ӢгӮҠгҒ®TзӨҫжҠ•зЁҝгӮөгӮӨгғҲгҒ®иӘҚиЁјгӮөгғјгғҗгҒҢsгҒ§гҒҷгҖӮ

пјҲпј’пјүжң¬ж–ҮдёӯгҒ®uгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘйҖҡдҝЎгӮ’,еӣі10дёӯгҒ®(1)~(8)гҒӢгӮүйҒёгҒі, з•ӘеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

8

и§ЈиӘ¬

иӘҚеҸҜгӮігғјгғүгҒ®гғҲгғјгӮҜгғіеҝңзӯ”жҷӮгҒ«йҖҒд»ҳ

пјҲпј“пјүжң¬ж–ҮдёӯгҒ®vгҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’и§Јзӯ”зҫӨгҒ®дёӯгҒӢгӮүйҒёгҒі,иЁҳеҸ·гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

гӮӨ

и§ЈиӘ¬

зҹҘиӯҳе•ҸйЎҢгҖҒгҖҒгҒӢгҒӘ

пјҲпј”пјүжң¬ж–ҮдёӯгҒ®гҒ«е…ҘгӮҢгӮӢйҒ©еҲҮгҒӘеӯ—еҸҘгӮ’,гҒқгӮҢгҒһгӮҢ10еӯ—д»ҘеҶ…гҒ§зӯ”гҒҲгӮҲгҖӮ

и§Јзӯ”

| иЁӯе•Ҹ | и§Јзӯ” |

|---|---|

| w | иӘҚиЁјиҰҒжұӮ |

| x | IDгғҲгғјгӮҜгғі |

и§ЈиӘ¬

OIDCгҒ®nonceеҲ©з”ЁгҒ«гҒӨгҒ„гҒҰгҒ®еҮәйЎҢгҒ§гҒҷгҖӮ

stateгҒҢгҖҢгӮўгӮҜгӮ»гӮ№гғҲгғјгӮҜгғігҖҚгӮ’е®ҲгӮӢгҒҹгӮҒгҒ®гӮӮгҒ®гҒ§гҒӮгӮӢгҒ®гҒ«еҜҫгҒ—гҖҒnonceгҒҜгҖҢIDгғҲгғјгӮҜгғігҖҚгӮ’е®ҲгӮӢгҒҹгӮҒгҒ®гӮӮгҒ®гҒ§гҒҷгҖӮ

nonceгҒ«гҒӨгҒ„гҒҰгҖҒгӮӮгҒ®гҒҷгҒ”гҒ„з°ЎеҚҳгҒ«иӘ¬жҳҺгҒҷгӮӢгҒЁгҖҢиӘҚиЁјиҰҒжұӮгҒЁеҜҫгҒ«гҒӘгӮӢгғҲгғјгӮҜгғіиҰҒжұӮгҒ«еҜҫгҒ—гҒҰгҒ®гҒҝгҖҒгғҲгғјгӮҜгғігӮ’зҷәиЎҢгҒҷгӮӢгҖҚгҒЁгҒ„гҒҶдәӢгҒ§гҒҷгҖӮиӘҚиЁјиҰҒжұӮжҷӮгҒ«иЁӯе®ҡгҒ•гӮҢгҒҹnonceгҒҜдёҖеәҰIDгғҲгғјгӮҜгғігҒҢзҷәиЎҢгҒ•гӮҢгӮӢгҒЁз ҙжЈ„гҒ•гӮҢгӮӢгҒ®гҒ§гҖҒеҗҢгҒҳnonceгҒҢеҗ«гҒҫгӮҢгӮӢгғҲгғјгӮҜгғіиҰҒжұӮгӮ’жӢ’еҗҰгҒҷгӮӢгҒ“гҒЁгҒ§ж”»ж’ғгӮ’йҳІгҒҗгҒ“гҒЁгҒҢгҒ§гҒҚгҒҫгҒҷгҖӮ

и§Јзӯ”гҒ®е…¬й–ӢгҒӮгӮҠгҒҢгҒЁгҒҶгҒ”гҒ–гҒ„гҒҫгҒҷпјҒ

гҖҢе•Ҹпј‘пјһиЁӯе•Ҹпј–пјһпјҲпј‘пјүгҖҚгҒҜз§ҒгӮӮжңҖеҲқеҲҶгҒӢгӮүгҒӘгҒӢгҒЈгҒҹгҒ®гҒ§гҒҷгҒҢгҖҒ

гҖҢиЎЁпј‘пјһпј•е°Ӯй–ҖжҠҖиЎ“иҖ…гҒ«гӮҲгӮӢи„ҶејұжҖ§иЁәж–ӯгҖҚгҒ«жӣёгҒӢгӮҢгҒҰгҒ„гӮӢж–ҮиЁҖгӮ’гӮігғ”гғҡгҒ—гҒҫгҒ—гҒҹгҖӮ

гҒ“гҒЈгҒЎгҒҢи§Јзӯ”гҒ§гҒӮгӮӢеҸҜиғҪжҖ§гҒҜгҒӘгҒ„гҒ§гҒ—гӮҮгҒҶгҒӢпјҹ

гӮігғЎгғігғҲй ӮгҒҚгҒӮгӮҠгҒҢгҒЁгҒҶгҒ”гҒ–гҒ„гҒҫгҒҷпјҒ

иЎЁпј‘пјһпј•е°Ӯй–ҖжҠҖиЎ“иҖ…гҒ«гӮҲгӮӢи„ҶејұжҖ§иЁәж–ӯгҒ«иЁҳијүгҒ®гҒӮгӮӢдёӢиЁҳ2зӮ№гҒЁгҒ„гҒҶгҒ“гҒЁгҒ§гҒҷгҒӯгҖӮ

гғ»гӮ»гғғгӮ·гғ§гғіз®ЎзҗҶгҒ«гӮҲгӮӢи„ҶејұжҖ§

гғ»иӘҚеҸҜгҖҒгӮўгӮҜгӮ»гӮ№еҲ¶еҫЎгҒ®и„ҶејұжҖ§

зўәгҒӢгҒ«гҒ“гҒЎгӮүгҒ®ж–№гҒҢжӯЈгҒ—гҒ„гҒӢгӮӮгҒ—гӮҢгҒҫгҒӣгӮ“гҒӯгҖӮ

дёҖиҲ¬и«–зҡ„гҒӘеҮәйЎҢгҒӢгҒЁжҖқгҒ„гҒҫгҒ—гҒҹгҒҢгҖҒгҖҢгғ„гғјгғ«жӨңжҹ»гҒ§гҒҜеҜҫиұЎеӨ–гҒ«гҒ—гҒҰгҒ„гӮӢй …зӣ®гҒҢгҒӮгӮӢгҒӢгӮүгҖҒе°Ӯй–ҖжҠҖиЎ“иҖ…гҒ«гӮҲгӮӢи„ҶејұжҖ§и©ҰйЁ“гҒ§гҒӘгҒ„гҒЁжӨңзҹҘгҒ§гҒҚгҒӘгҒ„гӮӮгҒ®гҒҢгҒӮгӮӢгҖҚгҒЁгҒ„гҒҶеӣҪиӘһгҒ®е•ҸйЎҢгҒ§гҒӮгӮҢгҒ°дёҠиЁҳ2зӮ№гҒҢжӯЈгҒ—гҒқгҒҶгҒ§гҒҷгҒӯгҖӮ

иҝ”дҝЎгҒӮгӮҠгҒҢгҒЁгҒҶгҒ”гҒ–гҒ„гҒҫгҒҷпјҒ

гҒӮгҒҫгӮҠгҒ«ITзҹҘиӯҳгҒҢй–ўдҝӮгҒӘгҒҸеӣҪиӘһйҒҺгҒҺгӮӢгҒ®гҒ§гҖҒз§ҒгӮӮиҮӘдҝЎгҒӘгҒ„гҒ§гҒҷрҹҳ…